情報セキュリティ

CISAが公開した制御システムの脆弱性情報(直近1ヶ月)

最終更新日:2026年6月1日

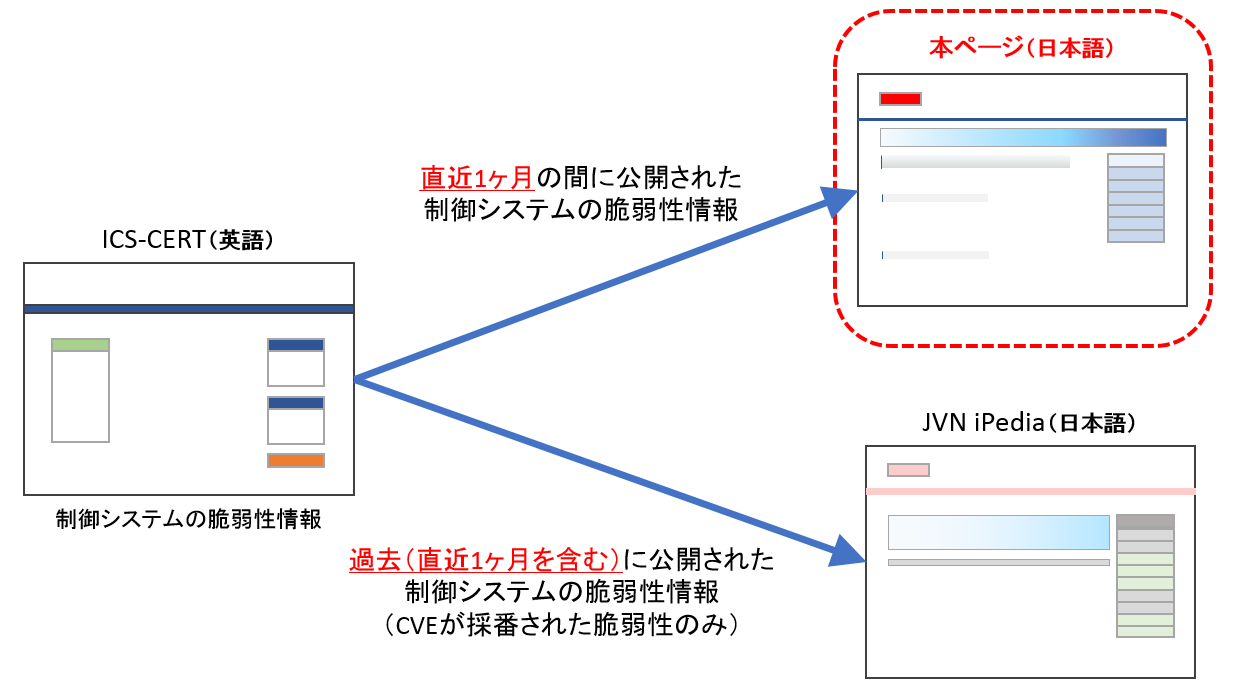

米国土安全保障省(DHS)のサイバーセキュリティ・インフラストラクチャセキュリティ庁(CISA: Cybersecurity and Infrastructure Security Agency)

が直近1ヶ月の間に公開した制御システムの脆弱性の概要を日本語で掲載しています(脚注1)。使用している制御システムの脆弱性情報の日々のチェックに役立ててください。更新は原則毎週月曜日です。

[2023年2月24日に、US-CERTとICS-CERTが廃止となり、CISAに統合されました。]

CISAが公開した脆弱性のうち、脆弱性番号(CVE)が採番されている脆弱性は、IPAの脆弱性対策情報データベース JVN iPedia でも公開している可能性があります。過去の制御システムの脆弱性を日本語でチェックしたい場合は、JVN iPediaを活用ください(JVN iPediaでのCISA公開脆弱性情報の検索方法については、「制御システムのセキュリティ」ページを参照ください)。

なお、1つのアドバイザリに複数の脆弱性が含まれる場合、深刻度は「深刻度が1番高い脆弱性」の深刻度を記載しています。

2026年5月28日公開

| Danelec 社の MacGregor Voyage Data Recorder (VDR) G4e に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 8.3(AV:A/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:L)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(ファームウェア・アップデート) |

| 脆弱性番号 | CVE-2026-42941(デフォルトの認証情報の使用)

CVE-2026-42951(認証情報の不十分な保護)

CVE-2026-44611(強度が不十分なパスワードハッシュの使用)

CVE-2026-42929(ハードコードされた認証情報の使用)

CVE-2026-40425(外部からアクセス可能なファイルまたはディレクトリ)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-148-01 |

| Jinan USR IOT Technology Limited (PUSR) 社の USR-W610 RS232/485 to Wi-Fi/Ethernet Converter にハードコードされた認証情報の使用に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.8(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | ベンダに連絡 |

| 脆弱性番号 | CVE-2026-7786 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-148-02 |

| ABB 社の EIBPORT にクロスサイトスクリプティングの脆弱性 | |

|---|---|

| 深刻度 | 基本値 8.0(AV:N/AC:L/PR:L/UI:R/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2021-22291 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-148-03 |

|

ABB 社の Busch-Welcome 2 Wire Door Opener Actuator にアクティブ状態のデバッグコードに関する脆弱性

|

|

|---|---|

| 深刻度 | 基本値 6.8(AV:P/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(リスク緩和策) |

| 脆弱性番号 | CVE-2025-7705 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-148-04 |

| CP Plus 社の 8 Ch. Network Video Recorder にクロスサイトスクリプティングの脆弱性 | |

|---|---|

| 深刻度 | 基本値 8.4(AV:N/AC:L/PR:H/UI:R/S:C/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(ファームウェア・アップデート) |

| 脆弱性番号 | CVE-2026-6824 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-148-05 |

| KMW 社の CCTV 防犯カメラ製品 に未検証のパスワードの変更に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.1(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:N)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(ファームウェア・アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2026-5386 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-148-06 |

|

Schneider Electric 社の EcoStruxure Machine Expert HVAC に重要な情報の平文保存に関する脆弱性

|

|

|---|---|

| 深刻度 | 基本値 5.5(AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:N/A:N)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2026-6332 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-148-07 |

| XCharge 社の C6 に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.8(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(ファームウェア・アップデート) |

| 脆弱性番号 | CVE-2026-9037(ダウンロードしたコードの完全性検証不備)

CVE-2026-9038(スタックベースのバッファオーバーフロー)

CVE-2026-9039(リソースの安全ではないデフォルト値への初期化)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-148-08 |

|

Fourth Frontier 社の Frontier X Mobile Application および Frontier X2 に重要な機能に対する認証の欠如に関する脆弱性

|

|

|---|---|

| 深刻度 | 基本値 8.8(AV:A/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | ベンダに連絡 |

| 脆弱性番号 | CVE-2026-5768 |

| 参照 | https://www.cisa.gov/news-events/ics-medical-advisories/icsma-26-148-01 |

|

三菱電機 の 複数のファクトリオートメーションエンジニアリング製品 に引用されない検索パスまたは要素に関する脆弱性

2020年7月30日 CISA 公開分の更新(Update L)

[更新内容] 影響を受ける製品/対策:情報更新

|

|

|---|---|

| 深刻度 | 基本値 8.3(AV:N/AC:H/PR:N/UI:R/S:C/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2020-14521 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-20-212-04 |

|

ABB 社の SCADA プラットフォーム Ability Zenon のリモートトランスポートサービス

に重要な機能に対する認証の欠如に関する脆弱性

2026年5月26日 CISA 公開分の更新(Update A)

[更新内容] タイトル:情報更新

|

|

|---|---|

| 深刻度 | 基本値 7.5(AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(ワークアラウンド(回避策)) |

| 脆弱性番号 | CVE-2025-8754 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-146-03 |

2026年5月26日公開

| ABB 社の Terra AC にヒープベースのバッファオーバーフローの脆弱性 | |

|---|---|

| 深刻度 | 基本値 6.8(AV:N/AC:H/PR:L/UI:N/S:U/C:N/I:H/A:H/E:P/RL:O/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2025-5517 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-146-01 |

| ABB 社の AC500 V2 にバッファオーバーリードの脆弱性 | |

|---|---|

| 深刻度 | 基本値 5.8(AV:N/AC:L/PR:N/UI:N/S:C/C:L/I:N/A:N)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(ファームウェア・アップデート) |

| 脆弱性番号 | CVE-2025-7745 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-146-02 |

|

ABB 社の B&R Automation Runtime の System Diagnostics Manager (SDM) に不適切なリソースロックに関する脆弱性

|

|

|---|---|

| 深刻度 | 基本値 10.0(AV:N/AC:L/PR:N/UI:N/S:C/C:N/I:H/A:H/E:U/RL:O/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-3450 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-146-04 |

| ABB 社の Ability Camera Connect に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.8(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2019-13962(境界外読み取り)他、計22個 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-146-05 |

| ABB 社の LVS MConfig にメモリにおける平文での重要な情報の保存に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.4(AV:L/AC:H/PR:L/UI:R/S:C/C:L/I:H/A:H/E:P/RL:O/RC:C/CR:L/IR:L/AR:L)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-9970 |

| 参照 | ttps://www.cisa.gov/news-events/ics-advisories/icsa-26-146-06 |

| Eppendorf 社の Eppendorf BioFlo 320 にハードコードされたパスワードの使用に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.8(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2026-7251 |

| 参照 | https://www.cisa.gov/news-events/ics-medical-advisories/icsma-26-146-01 |

|

Schneider Electric 社の Altivar 製品、ATVdPAC モジュール、ILC992 InterLink Converter にクロスサイトスクリプティングの脆弱性

2025年9月9日 CISA 公開分の更新(Update B)

[更新内容] 対策:情報更新

|

|

|---|---|

| 深刻度 | 基本値 6.1(AV:N/AC:L/PR:N/UI:R/S:C/C:L/I:L/A:N)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2025-7746 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-25-259-01 |

2026年5月21日公開

| 日立エナジー の GMS600 に観測可能な不一致に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 5.9(AV:N/AC:H/PR:N/UI:N/S:U/C:H/I:N/A:N)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップグレード) |

| 脆弱性番号 | CVE-2022-4304 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-141-01 |

| ABB 社の B&R PC 製品 に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 8.3(AV:A/AC:L/PR:N/UI:N/S:U/C:H/I:L/A:H/E:P/RL:O/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2023-45229(境界外読み取り)

CVE-2023-45230(バッファエラー)

CVE-2023-45231(境界外読み取り)

CVE-2023-45232(無限ループ)

CVE-2023-45233(無限ループ)

CVE-2023-45234(バッファエラー)

CVE-2023-45235(バッファエラー)

CVE-2023-45236(暗号における脆弱なPRNGの使用)

CVE-2023-45237(暗号における脆弱なPRNGの使用)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-141-02 |

| ABB 社の B&R Automation Studio に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.8(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H/E:P/RL:O/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2025-6965(数値打ち切り誤差)他、計25個 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-141-03 |

| ABB 社の B&R Automation Runtime に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 6.1(AV:N/AC:L/PR:N/UI:R/S:C/C:L/I:L/A:N/E:F/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-3449(予測可能な数字や識別子の生成)

CVE-2025-3448(クロスサイトスクリプティング)

CVE-2025-11498(CSVファイルの数式要素の不適切な無害化)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-141-04 |

| ABB 社の Terra AC Wallbox に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 6.1(AV:A/AC:L/PR:H/UI:N/S:U/C:N/I:H/A:H/E:P/RL:O/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-10504(ヒープベースのバッファオーバーフロー)

CVE-2025-12142(古典的バッファオーバーフロー)

CVE-2025-12143(スタックベースのバッファオーバーフロー)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-141-05 |

|

Schneider Electric 社の EcoStruxure Process Expert に不適切なデフォルトパーミッションに関する脆弱性

2026年1月13日 CISA 公開分の更新(Update A)

[更新内容] 対策:情報更新

|

|

|---|---|

| 深刻度 | 基本値 7.3(AV:L/AC:L/PR:L/UI:R/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2025-13905 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-022-01 |

|

ABB 社の Automation Builder に重要なリソースに対する不適切なパーミッションの割り当てに関する脆弱性

2025年4月30日 CISA 公開分の更新(Update A)

[更新内容] ベンダのアドバイザリに基づく更新

|

|

|---|---|

| 深刻度 | 基本値 7.8(AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(ワークアラウンド(回避策)およびリスク緩和策) |

| 脆弱性番号 | CVE-2025-3394、CVE-2025-3395 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-25-133-04 |

2026年5月19日公開

| ABB 社の CoreSense HM および CoreSense M10 にパストラバーサルの脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.1(AV:L/AC:L/PR:N/UI:N/S:C/C:H/I:N/A:N)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-3465 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-139-01 |

| ABB 社の RUGGEDCOM APE1808 に境界外書き込みに関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 10.0(AV:N/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(リスク緩和策) |

| 脆弱性番号 | CVE-2026-0300 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-139-02 |

| オープンソースの SCADA ソフトウェア ScadaBR に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.1(AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | ベンダに連絡 |

| 脆弱性番号 | CVE-2026-8602(重要な機能に対する認証の欠如)

CVE-2026-8603(OSコマンドインジェクション)

CVE-2026-8604(クロスサイトリクエストフォージェリ)

CVE-2026-8605(ハードコードされた認証情報の使用)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-139-03 |

| ZKTeco 社の CCTV カメラ に代替パスまたはチャネルを使用した認証回避に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.1(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:N)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(ファームウェア・アップグレード) |

| 脆弱性番号 | CVE-2026-8598 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-139-04 |

| Kieback & Peter 社の ビルディング コントローラ DDC にクロスサイトスクリプティングの脆弱性 | |

|---|---|

| 深刻度 | 基本値 5.3(AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:L/A:N)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(ファームウェア・アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2026-4293 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-139-05 |

| ABB 社の 800xA Base に入力確認に関する脆弱性

2024年6月5日 CISA 公開分の更新(Update A)

[更新内容] 影響を受ける製品/対策:情報更新

|

|

|---|---|

| 深刻度 | 基本値 5.7(AV:A/AC:L/PR:L/UI:N/S:U/C:N/I:N/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート、ワークアラウンド(回避策)) |

| 脆弱性番号 | CVE-2024-3036 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-24-177-01 |

| ABB 社の RMC-100 に複数の脆弱性

2025年7月3日 CISA 公開分の更新(Update A)

[更新内容] 対策:情報更新

|

|

|---|---|

| 深刻度 | 基本値 7.5(AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(ワークアラウンド(回避策)およびリスク緩和策) |

| 脆弱性番号 | CVE-2025-6074(ハードコードされた暗号鍵の使用)

CVE-2025-6073(スタックベースのバッファオーバーフロー)

CVE-2025-6072(スタックベースのバッファオーバーフロー)

CVE-2025-6071(ハードコードされた暗号鍵の使用)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-25-196-02 |

2026年5月14日公開

| Siemens 社の gWAP に HTTP レスポンス分割に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 8.0(AV:N/AC:H/PR:H/UI:N/S:C/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2026-40175 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-01 |

| Siemens 社の Ruggedcom Rox に引数の挿入または変更に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 6.8(AV:N/AC:L/PR:H/UI:N/S:C/C:H/I:N/A:N)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-40948 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-02 |

| Siemens 社の Solid Edge に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.8(AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2026-44411(初期化されていないポインタへのアクセス)

CVE-2026-44412(スタックベースのバッファオーバーフロー)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-03 |

| Siemens 社の Teamcenter に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.5(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:N/A:N)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2024-4367(例外的な状態における不適切なチェック)

CVE-2026-33862(クロスサイトスクリプティング)

CVE-2026-33893(ハードコードされた認証情報の使用)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-04 |

| Siemens 社の Simcenter Femap にヒープベースのバッファオーバーフローの脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.8(AV:N/AC:L/PR:H/UI:N/S:C/C:H/I:N/A:N)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-12659 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-05 |

| Siemens 社の 複数の産業用機器 に NULL ポインタデリファレンスに関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.5(AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2025-40833 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-06 |

| Siemens 社の SIMATIC にリソースの安全ではないデフォルト値への初期化に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.7(AV:L/AC:L/PR:N/UI:N/S:U/C:N/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2026-27662 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-07 |

| Siemens 社の Siemens ROS# に相対パストラバーサルの脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.1(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:N)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2026-41551 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-08 |

| Siemens 社の Opcenter RDnL に重要な機能に対する認証の欠如に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.1(AV:A/AC:L/PR:N/UI:N/S:U/C:N/I:L/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2026-27446 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-09 |

| Siemens 社の SIMATIC に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.6(AV:N/AC:L/PR:N/UI:R/S:C/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2024-47704(NULLポインタデリファレンス)他、計171個 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-10 |

| Siemens 社の Ruggedcom Rox に OS コマンドインジェクションの脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.5(AV:N/AC:H/PR:L/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-40947 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-11 |

| Siemens 社の Ruggedcom Rox に OS コマンドインジェクションの脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.1(AV:N/AC:L/PR:H/UI:N/S:C/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | ベンダに連絡 |

| 脆弱性番号 | CVE-2025-40949 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-12 |

| Siemens 社の SIPROTEC 5 に 不十分なランダム値に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 5.3(AV:N/AC:L/PR:N/UI:N/S:U/C:L/I:N/A:N)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2024-54017 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-13 |

|

Siemens 社の SENTRON 7KT PAC1261 Data Manager に HTTP リクエストスマグリングに関する脆弱性

|

|

|---|---|

| 深刻度 | 基本値 9.1(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:N)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2025-22871 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-14 |

| Siemens 社の SIMATIC S7 PLC Web Server にクロスサイトスクリプティングの脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.1(AV:N/AC:L/PR:H/UI:N/S:C/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2026-25786、CVE-2026-25787、CVE-2026-25789 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-15 |

| Siemens 社の Ruggedcom Rox に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.8(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2019-13103(不適切な再帰制御)他、計35個 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-16 |

| Universal Robots 社の Polyscope 5 に OS コマンドインジェクションの脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.8(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2026-8153 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-134-17 |

| SWTCH EV 社 の swtchenergy.com に複数の脆弱性

2026年2月26日 CISA 公開分の更新(Update A)

[更新内容] ベンダ名/対策:情報更新

|

|

|---|---|

| 深刻度 | 基本値 9.4(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:L)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | ベンダに連絡 |

| 脆弱性番号 | CVE-2026-27767(重要な機能に対する認証の欠如)

CVE-2026-25113(過度な認証試行の不適切な制限)

CVE-2026-25778(不適切なセッション期限)

CVE-2026-27773(認証情報の不十分な保護)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-057-06 |

2026年5月12日公開

| 富士電機 の 遠隔監視ソフトウェア Tellus に危険なメソッドや機能の公開に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.8(AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | ソフトウェアのインストールは管理者権限でのみ行うことを推奨 |

| 脆弱性番号 | CVE-2026-8108 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-132-01 |

| Subnet Solutions 社の PowerSYSTEM Center に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 8.2(AV:A/AC:L/PR:L/UI:N/S:C/C:H/I:L/A:L)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2026-26289(不正な認証)

CVE-2026-33570(不正な認証)

CVE-2026-35555(不正な認証)

CVE-2026-35504(CRLF インジェクションの脆弱性)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-132-02 |

| ABB 社の AC500 V3 に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 8.3(AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:L/E:F/RL:O/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2025-2595(リクエストの直接送信)

CVE-2025-41659(重要なリソースに対する不適切なパーミッションの割り当て)

CVE-2025-41691(NULLポインタデリファレンス)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-132-03 |

| ABB 社の Automation Builder Gateway for Windows にリソースの安全ではないデフォルト値への初期化に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 5.3(AV:N/AC:L/PR:N/UI:N/S:U/C:L/I:N/A:N/E:F/RL:O/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、ワークアラウンド(回避策)およびリスク緩和策) |

| 脆弱性番号 | CVE-2024-41975 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-132-04 |

| ABB 社の AC500 V3 に境界外書き込みに関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 9.8(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H/E:U/RL:O/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2025-15467 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-132-05 |

| ABB 社の WebPro SNMP Card PowerValue に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 8.8(AV:A/AC:L/PR:N/UI:R/S:C/C:H/I:H/A:H/E:F/RL:O/RC:U)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(ベンダに連絡) |

| 脆弱性番号 | CVE-2025-4675(例外的な状態における不適切なチェック)

CVE-2025-4676(認証アルゴリズムの不適切な実装)

CVE-2025-4677(不適切なセッション期限)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-132-06 |

| Ashlar-Vellum 社の Cobalt、Xenon、Argon、Lithium、Cobalt Share に複数の脆弱性

2025年11月25日 CISA 公開分の更新(Update A)

[更新内容] 脆弱性番号/影響を受ける製品/対策:情報更新

|

|

|---|---|

| 深刻度 | 基本値 7.8(AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-65084(境界外書き込み)

CVE-2025-65085(ヒープベースのバッファオーバーフロー)

CVE-2025-65086(境界外書き込み)

CVE-2025-65087(境界外読み取り)

CVE-2025-65088(境界外読み取り)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-25-329-01 |

2026年5月7日公開

| MAXHUB 社の MAXHUB Pivot client application に暗号アルゴリズムの使用に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.3(AV:N/AC:L/PR:N/UI:N/S:U/C:L/I:L/A:L)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップグレード) |

| 脆弱性番号 | CVE-2026-6411 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-127-01 |

|

Schneider Electric 社の EcoStruxure Control Expert、EcoStruxure Process Expert、および PLC製品 Modicon M340/M580/M580 に複数の脆弱性

2024年2月13日 CISA 公開分の更新(Update A)

[更新内容] 対策:情報更新

|

|

|---|---|

| 深刻度 | 基本値 8.1(AV:N/AC:H/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(ファームウェア・アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2023-6408(通信チャネルで送信中のメッセージの整合性への不適切な強制)

CVE-2023-6409(ハードコードされた認証情報の使用)

CVE-2023-27975(認証情報の不十分な保護)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-24-331-03 |

|

Intrado 社の 911 Emergency Gateway (EGW) にパストラバーサル '.../...//' の脆弱性

2024年4月23日 CISA 公開分の更新(Update A)

[更新内容] 影響を受ける製品:情報更新

|

|

|---|---|

| 深刻度 | 基本値 9.8(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2026-6074 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-113-06 |

| Medtronic 社の MyCareLink 24950 Patient Monitor に複数の脆弱性

2018年8月7日 CISA 公開分の更新(Update A)

[更新内容] 深刻度:情報更新

|

|

|---|---|

| 深刻度 | 基本値 6.8(AV:P/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(リスク緩和策) |

| 脆弱性番号 | CVE-2018-10626(データの信頼性についての不十分な検証)

CVE-2018-10622(復元可能な形式でのパスワード保存)

|

| 参照 | https://www.cisa.gov/news-events/ics-medical-advisories/icsma-18-219-01 |

| Medtronic 社の MyCareLink Patient Monitor に複数の脆弱性

2025年7月24日 CISA 公開分の更新(Update A)

[更新内容] 脆弱性番号:情報更新

|

|

|---|---|

| 深刻度 | 基本値 6.8(AV:P/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-4394(重要な情報の平文保存)

CVE-2025-4395(設定ファイル内の空のパスワード)

CVE-2025-4393(信頼性のないデータのデシリアライゼーション)

CVE-2018-10622(ファイル内またはディスク上の平文保存)

CVE-2025-4386(不適切な物理的アクセス制御)

CVE-2025-4397(ファイル内またはディスク上の平文保存)

|

| 参照 | https://www.cisa.gov/news-events/ics-medical-advisories/icsma-25-205-01 |

2026年5月5日公開

| 日立エナジー の PCM600 にパストラバーサルの脆弱性 | |

|---|---|

| 深刻度 | 基本値 4.4(AV:L/AC:H/PR:L/UI:R/S:U/C:N/I:H/A:N)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2018-1002208 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-125-01 |

| ABB 社の B&R PVI にログファイルからの情報漏えいに関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 5.0(AV:L/AC:L/PR:L/UI:R/S:U/C:H/I:N/A:N/E:U/RL:O/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2026-0936 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-125-02 |

| ABB 社の B&R Automation Runtime にログファイルからの情報漏えいに関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 6.8(AV:N/AC:H/PR:N/UI:N/S:C/C:N/I:N/A:H/RL:O/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-11044 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-125-03 |

| ABB 社の B&R Automation Studio に証明書検証に関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 7.4(AV:N/AC:H/PR:N/UI:N/S:U/C:H/I:H/A:N/RL:O/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-11043 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-125-04 |

| Johnson Controls 社の CEM AC2000 にログファイルからの情報漏えいに関する脆弱性 | |

|---|---|

| 深刻度 | 基本値 8.7(AV:L/AC:L/PR:L/UI:N/S:C/C:H/I:H/A:L)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップグレード) |

| 脆弱性番号 | CVE-2026-21661 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-125-05 |

|

Schneider Electric 社の 複数の EcoStruxure および Modicon 製品 に Capture-replay による認証回避に関する脆弱性

2023年8月15日 CISA 公開分の更新(Update A)

[更新内容] 対策:情報更新

|

|

|---|---|

| 深刻度 | 基本値 8.1(AV:N/AC:H/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート、ワークアラウンド(回避策)およびリスク緩和策) |

| 脆弱性番号 | CVE-2022-45789 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-23-227-01 |

| 日立エナジー の MSM に複数の脆弱性

2024年10月29日 CISA 公開分の更新(Update A)

[更新内容] 影響を受ける製品:情報更新

|

|

|---|---|

| 深刻度 | 基本値 8.6(AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:L/A:L)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | ユーザの対応不要 |

| 脆弱性番号 | CVE-2024-2398(有効なライフタイム後のリソースの解放の欠如)

CVE-2019-5097(無限ループ)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-24-319-16 |

2026年4月30日公開

|

ABB 社の ABB System 800xA、Symphony Plus IEC 61850 に入力で指定された数量の不適切な検証の脆弱性

|

|

|---|---|

| 深刻度 | 基本値 6.5(AV:A/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(ファームウェア・アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2025-3756 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-120-01 |

| ABB 社の PCM600 にパストラバーサルの脆弱性 | |

|---|---|

| 深刻度 | 基本値 4.4(AV:L/AC:H/PR:L/UI:R/S:U/C:N/I:H/A:N)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2018-1002208 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-120-02 |

|

ABB 社の Edgenius Management Portal に代替パスまたはチャネルを使用した認証回避に関する脆弱性

|

|

|---|---|

| 深刻度 | 基本値 9.6(AV:A/AC:L/PR:N/UI:N/S:C/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-10571 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-120-03 |

|

ABB 社の Ability OPTIMAX に代替パスまたはチャネルを使用した認証回避に関する脆弱性

|

|

|---|---|

| 深刻度 | 基本値 8.1(AV:N/AC:H/PR:N/UI:N/S:U/C:H/I:H/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート) |

| 脆弱性番号 | CVE-2025-14510 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-120-04 |

| ABB 社の AWIN Gateway に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 8.3(AV:A/AC:L/PR:N/UI:N/S:U/C:H/I:L/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(ファームウェア・アップデート) |

| 脆弱性番号 | CVE-2025-13777(キャプチャリプレイによる認証回避)

CVE-2025-13778(重要な機能に対する認証の欠如)

CVE-2025-13779(重要な機能に対する認証の欠如)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-120-05 |

| Siemens 社の Ability Symphony Plus Engineering に複数の脆弱性 | |

|---|---|

| 深刻度 | 基本値 8.8(AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H/E:F/RL:U/RC:C)(CVSSv3) |

| 攻撃コード | 有り |

| 対策 | 有り(ファームウェア・アップデート) |

| 脆弱性番号 | CVE-2023-5869(整数オーバーフローまたはラップアラウンド)

CVE-2023-39417(SQLインジェクション)

CVE-2024-7348(Time-of-check Time-of-use (TOCTOU) 競合状態)

CVE-2024-0985(特権の削除/エラーの低下)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-120-06 |

| 三菱電機 の 複数の FA 製品 に入力で指定された数量の不適切な検証に関する脆弱性

2025年4月25日 CISA 公開分の更新(Update C)

[更新内容] 影響を受ける製品/対策:情報更新

|

|

|---|---|

| 深刻度 | 基本値 7.5(AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(アップデート、リスク緩和策) |

| 脆弱性番号 | CVE-2025-3511 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-25-128-03 |

|

三菱電機 の MELSEC iQ-F シリーズ の EtherNet/IP モジュール および Ethernet モジュール に複数の脆弱性

2026年3月3日 CISA 公開分の更新(Update A)

[更新内容] 影響を受ける製品/対策:情報更新

|

|

|---|---|

| 深刻度 | 基本値 7.5(AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | 有り(ワークアラウンド(回避策)およびリスク緩和策) |

| 脆弱性番号 | CVE-2026-1874(常に不適切な制御フローの実装)

CVE-2026-1875(リソースの不適切なシャットダウンおよびリリース)

CVE-2026-1876(リソースの不適切なシャットダウンおよびリリース)

|

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-62-01 |

2026年4月28日公開

|

国家安全保障局(NSA)開発のツール GRASSMARLIN に XML 外部エンティティの脆弱性

|

|

|---|---|

| 深刻度 | 基本値 5.5(AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:N/A:N)(CVSSv3) |

| 攻撃コード | 現状確認されていない |

| 対策 | サポート終了(EOL)のため、パッチ提供予定なし。 |

| 脆弱性番号 | CVE-2026-6807 |

| 参照 | https://www.cisa.gov/news-events/ics-advisories/icsa-26-118-01 |

CISA公開脆弱性情報のJVN iPediaでの検索

CISA公開脆弱性情報の検索には、JVN iPedia 詳細検索 を活用ください。

特定のベンダ、または製品の脆弱性情報を検索したい場合

「ベンダ名」「製品」を指定 →「検索」

CISA公開脆弱性情報(ICS AdvisoryまたはAlert)を検索したい場合

・医療機器関連のアドバイザリ:「キーワード」に「ICSMA」と入力 →「検索」

(検索例:2017年のICSMAアドバイザリ)

・その他の制御システム関連(ネットワーク機器を含む)のアドバイザリ:「キーワード」に「ICSA」と入力 →「検索」

(検索例:2017年のICSAアドバイザリ)

・注意喚起:「キーワード」に「ICS-ALERT」と入力 →「検索」

(検索例:過去のICS Alert)

キーワードで検索したい場合

「キーワード」にキーワードを入力 →「検索」

必要に応じて、「公表日」「最終更新日」「深刻度」等で絞り込むことができます。検索機能の使い方については、検索の使い方を参照ください。

IPAにおける制御システムのセキュリティへの取組み

IPAにおける制御システムのセキュリティへの取組みは、「制御システムのセキュリティ」ページ を参照ください。

お問い合わせ先

IPA セキュリティ センター(IPA/ISEC)

-

E-mail

CISAが公開した脆弱性情報の内容に関しては、

CISA、またはベンダにお問い合わせください。