English

情報セキュリティ

ショートカットファイルを悪用した攻撃(2022年4月26日)

最終更新日:2023年6月29日

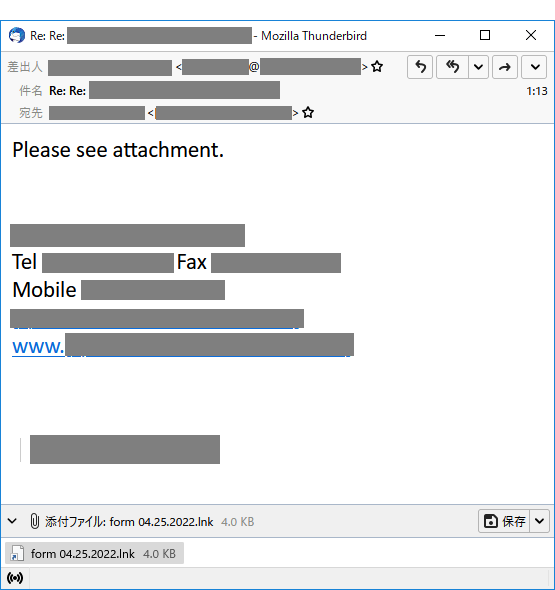

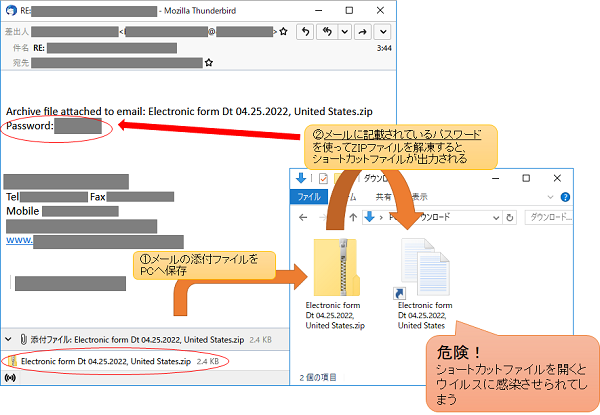

2022年4月25日頃より、ショートカットファイル(LNKファイル)を悪用してEmotetへ感染させる手口を確認しています。ショートカットファイルがメールに直接添付されている場合(図1)と、ショートカットファイルがパスワード付きZIPファイルとして添付されている場合(図2)があります。このショートカットファイルをダブルクリックなどで開くとEmotetに感染するため、注意が必要です(図2)。

-

図1 ショートカットファイルを悪用する攻撃メールの例(2022年4月)

-

図2 ショートカットファイルが格納されたパスワード付きZIPファイルからEmotet感染までの流れ(2022年4月)

ショートカットファイルは、アイコンが文書ファイルのように偽装されていることや、Windowsの標準設定では拡張子が表示されないといった特徴から、見分けが付きにくい点に注意してください。なお、メールでショートカットファイルを授受するような業務要件がない場合は、Emotetに限らず同等の攻撃への対策となるため、メールサーバなどで次の設定を行うことも検討してください(脚注1)。

- ショートカットファイル(拡張子 .LNK)が添付されたメールをブロックする。

- ZIPファイルに格納されたファイルの拡張子をチェック可能であれば、ショートカットファイル(拡張子 .LNK)が含まれているZIPファイルが添付されたメールをブロックする。

-

脚注1Outlookなど一部のメールソフトでは、ショートカットファイルを含む一部の危険なファイル形式について、添付ファイルとなっていた場合に無効化される対策が行われています。