情報セキュリティ

Emotet(エモテット)攻撃の手口

最終更新日:2023年6月29日

Emotetへの感染を狙った攻撃では、不特定多数の攻撃対象に攻撃メールを送りつけ、メールに添付した不正ファイルや、本文に書かれたURLリンク先に配置した不正ファイルを受信者に開かせることで、Emotetに感染させます。

攻撃者は、受信者をEmotetに感染させるため、様々なパターンのメールや不正ファイルを使用して攻撃してきます。本ページでは、その中でも特に注意が必要と思われるメールと不正ファイルを例に手口を説明します。

攻撃で使用されるメール

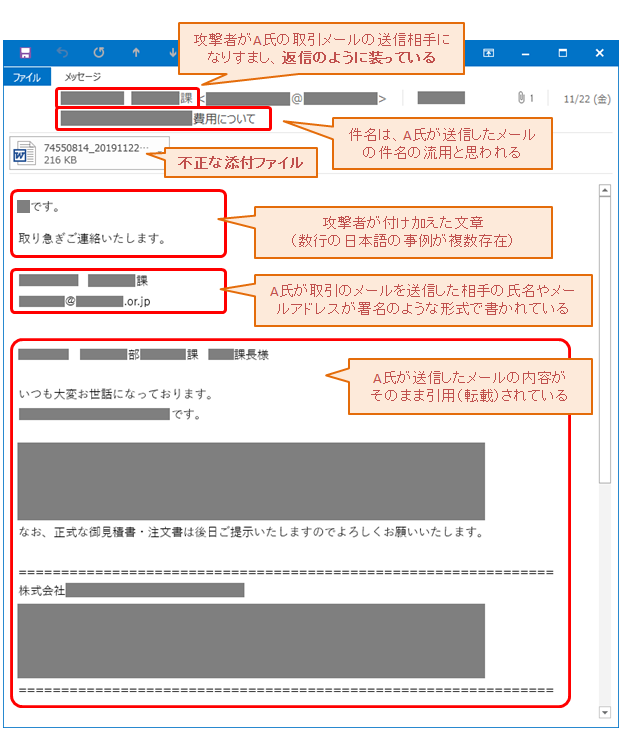

Emotetへの感染を狙う攻撃で使用されるメールの中で、特に注意が必要と思われるのが「正規のメールへの返信を装う」攻撃メールです(図1)。この種類の攻撃メールは、受信者(仮にA氏と呼びます)が過去に取引先などに送信したメールを引用し、返信部分に、攻撃者が付け加えた文章が書かれています(脚注1)。メールの差出人(From)は、A氏が過去にメールをやり取りした相手になりすましています。件名もA氏が実際に送信したと思われるメールのものが流用されており、全体的に、自分が過去に送ったメールに返信されてきたように見せかける作りになっています。

添付されているWord文書ファイルは、後述するEmotetを感染させるための機能を持った不正ファイルです。

-

図1「正規のメールへの返信を装う」攻撃メールの例

過去にやり取りしたことがある相手からのメールや、自分が過去に送信したメールへの返信に見えたとしても、身に覚えのない内容や図1の攻撃メールと特徴が似ている場合は、添付ファイルを開いたり、本文のURLリンクをクリックしないよう注意してください。

-

脚注1攻撃者が付け加える文章には、添付ファイルの開封を促すような内容や、不正ファイルのダウンロード先のURLリンクが書かれたものなど、複数のパターンを確認しています。

攻撃に使用される不正ファイル

Emotetへの感染を狙う攻撃に使用される不正ファイルとして、これまでに様々な形式のファイルが使用されていることを確認しています(脚注2)。その中でもIPAで多く確認しているのが、Emotetに感染させるための悪意のあるマクロ(プログラム)が埋め込まれたWord文書ファイルとExcelファイル(以下、文書ファイル)です。

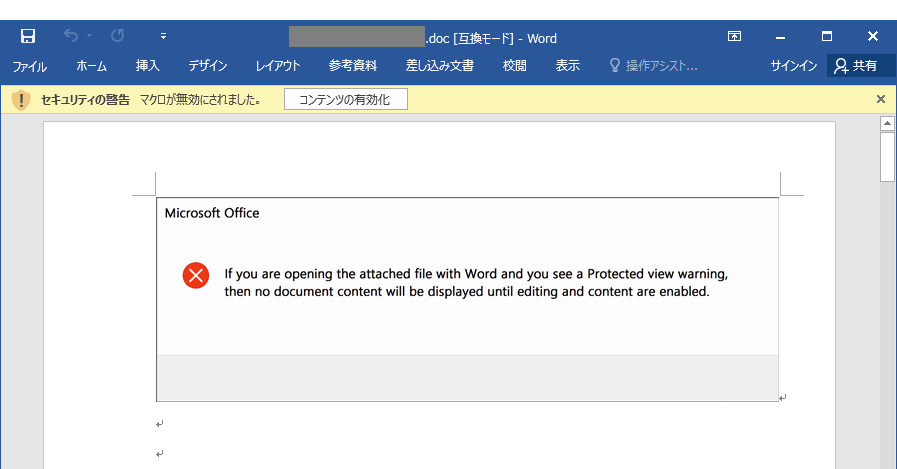

この文書ファイルを開くと、図2で示すような「ドキュメントを閲覧するに特定の操作が必要」というような主旨の内容のメッセージが表示されます(脚注3)。

-

図2 添付ファイルを開いた時のメッセージの例

このメッセージは、ファイルに埋め込まれているEmotetに感染させるための悪意のあるマクロ(プログラム)(脚注4)を有効化(実行)させるための偽の指示です。Microsoft Officeでは「マクロの設定」の設定を変更している場合を除き、基本的にはファイルを開いただけではEmotetに感染することはありません。安全のため、受信メールに添付された文書ファイルやインターネットからダウンロードした文書ファイルにマクロが埋め込まれていた場合、マクロが自動的に実行されないようになっているためです。しかし、偽の指示に従って操作してしまうと、悪意のあるマクロが実行されてしまい、Emotetに感染させられてしまいます。

-

脚注2IPAで確認している攻撃に使用されたファイルの形式:Word文書ファイル(.docや.docm)、Excelファイル(.xlsや.xlsm)、Microsoft OneNote形式のファイル(.one)、ショートカットファイル(.lnk)、ZIPファイル(.zip)、PDFファイル(.pdf)、アプリインストーラファイル(.appxbundle)

-

脚注3攻撃に使用される文書ファイルによって、見た目(デザインなど)が違うものや、書かれているメッセージが若干異なるものも確認しています。

-

脚注4埋め込まれている悪意のあるマクロ(プログラム)には、外部ウェブサイトに設置されたEmotetをダウンロードし、パソコンに感染させる命令が書かれています。

悪意のあるマクロを実行(有効化)しないための注意点

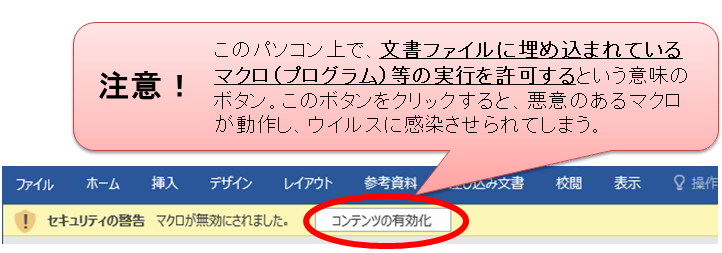

前述のとおり、Microsoft Officeでは、基本的に文書ファイルに埋め込まれたマクロは自動的に実行されないようになっています。マクロが埋め込まれた文書ファイルを開いた際に、マクロの実行が止められると、図3で示す「セキュリティの警告」というメッセージバーが表示されます。ここで「コンテンツの有効化」ボタンをクリックしてしまうと、マクロの実行を許可することになります。また、ファイルを開いた状況により、その前に「編集を有効にする」というボタンが表示される場合がありますが、その際は、両方をクリックするとマクロの動作を許可することになります。入手したファイルが信用できるものと判断できる場合でなければ、「編集を有効にする」「コンテンツの有効化」というボタンはクリックしないよう注意してください。

-

図3 マクロが埋め込まれた文書ファイルを開いた際に表示される「セキュリティの警告」バー

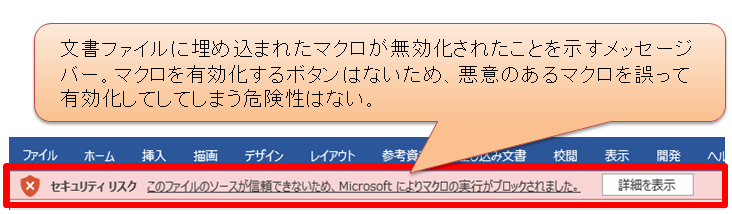

使用しているMicrosoft Office のバージョンによっては、図4で示す「セキュリティリスク」と書かれたメッセージバーが表示される場合があります。これも、Microsoft Officeによってマクロが無効化された(実行が止められた)ことを示すものです。このバーには、図3のようにマクロを有効化するボタンはないため、悪意のあるマクロを誤って実行する危険性はありません。

-

図4 マクロが埋め込まれた文書ファイルを開いた際に表示される「セキュリティリスク」バー

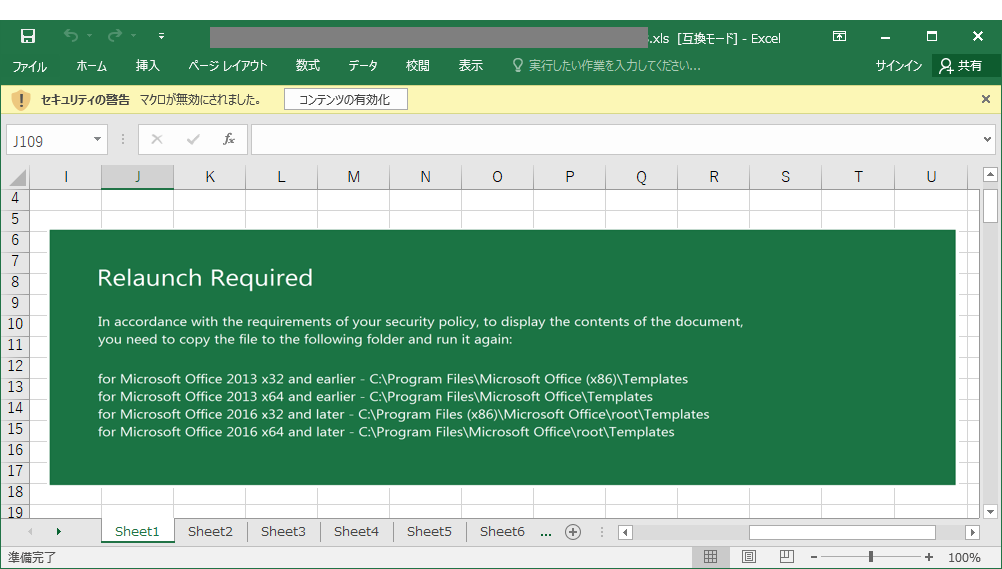

もう一つ注意が必要な偽の指示として、文書ファイルを指定のフォルダにコピーするように指示するものがあります(図5)。指定されたフォルダに文書ファイルをコピーして開くと、図3,4で示したメッセージバーが表示されず、悪意のあるマクロが自動的に実行されてしまいます。これは、コピー先のフォルダが“信頼できる場所”としてデフォルトで設定されているためで(脚注5)、このフォルダに格納された文書ファイルは、安全性の高いファイルとみなされ、マクロが実行可能になっています。偽の指示に従って文書ファイルを指定フォルダにコピーしないよう注意してください。

-

図5 文書ファイルを指定のフォルダにコピーするように指示するメッセージの例

-

脚注5

文書ファイル以外の形式のファイルを使った手口

文書ファイル以外の形式のファイルを使った手口の説明は、以下のページに掲載しています。合わせてご確認ください。

- アプリインストーラファイル

- ショートカットファイル

- Microsoft OneNote形式のファイル