情報セキュリティ

ITセキュリティ評価・認証の動向

最終更新日:2003年6月16日

日本の「ITセキュリティ評価・認証制度」運用開始までの経緯

これまでの日本国内には、欧米各国のようなITセキュリティ評価・認証制度、セキュリティ評価基準がありませんでしたが、経済産業省を始めとする関係各機関の協力により、2001年4月、「ITセキュリティ評価・認証体制」の運用が始まりました。

我が国における評価基準と、制度運用開始に至るまでの主な取り組みを簡単に紹介します。

(1) 日本電子工業振興協会(JEIDA)(注1)のセキュリティ評価プロジェクト

- ITセキュリティ評価・認証に対する日本国内の対応遅れから、1996年~1997年、JEIDAにてセキュリティ評価プロジェクトを実施。評価実績を積み、国際的に見ても力をつけました。

注1:JEIDAは、2000年11月に日本電子機械工業会(EIAJ)と統合し、電子情報技術産業協会(JEITA)に変わりました。

(2) 情報処理振興事業協会(IPA)

- 1998年からJEIDAのセキュリティ評価プロジェクトの活動成果を継承し、日本におけるセキュリティ評価技術の確立及びCCの普及啓発を目的に、IPAセキュリティセンター内にCCTF(コモンクライテリアタスクフォース)を設置。

- 1999年7月、セキュリティ評価・認証制度の我が国への導入を目的に、セキュリティ評価・認証室を設置。

(3) 情報処理学会によるISO/IEC 15408への対応

- ISO/IEC JTC1 SC27(情報セキュリティ技術)に対応する国内委員会を持ち、CC(ISO/IEC 15408)及び関連規格に対する検討を実施。

- 1999年6月、国際投票の結果ISO規格として承認。同年12月、ISO/IEC 15408(Part1~Part3)として国際規格を発行。

(4) 日本規格協会 情報技術標準化センター(INSTAC)によるJIS規格化の検討

- INSTACにおいて、ISO/IEC 15408に対応するJIS原案を作成。

- 平成12年7月にJIS X 5070(第1部~第3部)として制定。

(5) 日本国内の制度設立に向けて

- 情報セキュリティ政策実行プログラム-電子政府のセキュアな基盤構築に向けての通商産業省の貢献(平成12年4月)発表。

- ISO/IEC 15408(JIS X 5070:情報技術セキュリティの評価基準)」に基づく『情報セキュリティ評価認証体制の創設』計画の発表。 (2000年9月13日、通商産業省(現経済産業省)発表)

- 『「情報セキュリティ評価認証体制」の運用開始について』を発表。(2001年4月2日、経済産業省)

諸外国のITセキュリティ評価・認証制度の歴史

(1) 欧米諸国やロシアは、10数年前から自国のITセキュリティ評価・認証制度や、その基準を持ち、運用中

- ITセキュリティ評価・認証制度

- 軍需や官需の調達仕様で、セキュリティ評価認証済製品を要求。

- 米国サイバーテロ対策(推定)やドイツ認証局基準(1997年)など民需調達にも適用拡大の動き。

→非関税障壁化、相互承認拒否、相互接続拒否のおそれ

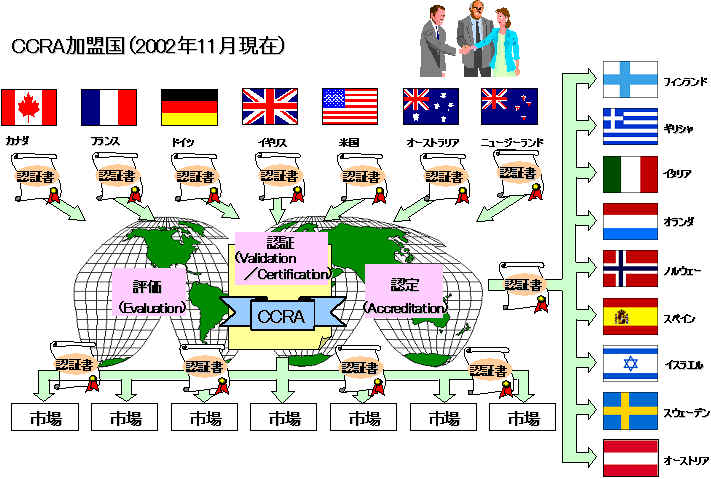

(2) カナダ、フランス、ドイツ、オランダ、イギリス、アメリカ6ヶ国によるCCプロジェクト結成

- CCプロジェクト

- セキュリティ評価基準CC(Common Criteria)の統一。

- →ISO標準化働きかけ((3)項)

- -1997年12月:CC version 2.0公開。

- -1998年5月 :CC version 2.1公開。

- →ISO/IEC 15408と同じ内容。

- CCに基づくセキュリティ評価手法CEM(Common Evaluation Methodology)の作成開始。現在一部ドラフトを公開中。

- 6ヶ国の国内制度の移行・稼動。

- 6ヶ国による相互承認の枠組み作り。

- -1998年3月:ドラフト

- -1998年10月:MRAが公開される。

カナダ、フランス、ドイツ、イギリス、アメリカの5ヶ国が調印。 - -1999年10月:オーストラリア、ニュージーランドが調印。合計7ヶ国が参加。

- -2000年 5月:MRAが改定される。

- フィンランド、ギリシャ、イタリア、オランダ、ノルウェー、スペインが調印。合計13ヶ国が参加。

- -2000年11月:イスラエルが調印。合計14ヶ国が参加。

- -2002年 2月:スウェーデンが調印。合計15ヶ国が参加。

- -2002年 11月:オーストリアが調印。合計16ヶ国が参加。

(3) ISO/IEC JTC1 SC27によるセキュリティ評価基準の標準化

- 1999年6月にISO/IEC15408が国際規格として承認された。→ セキュリティに関する共通語化する可能性

- 民間システムへ適用拡大。→ 既にセキュリティ評価認証制度の実績のある欧米諸国においては、基準の国際標準化により、 民間における認証製品の利用が促進される可能性が高い。これにより、認証制度を持たない日本の企業が、 製品の認証を受けるためには、既に認証制度を持っている各国で申請しなければならず、コストと時間が大きな問題となります。

ITセキュリティ評価・認証制度

情報システムの利用の進展により、社会システム、社会生活のすべての局面においてコンピュータとネットワークが不可欠のものとなっています。

言い換えれば、コンピュータとネットワークへの依存度がかつて無かったほど高まり、これらの完全な稼動が行われないときは大きなパニックに陥る危険が増大しています。

また、技術のオープン化とインターネット利用は、情報システムの急激な進歩とコストダウンをもたらす反面、外部からの好ましからざる擾乱を受けやすくなったと言う弱点も同時にもたらしました。

この危険に対する対応策が、セキュリティと呼ばれる一連の手段と運用です。特に経験の深い欧米では、情報社会の秩序を形成する要として位置づけられ、各国とも政府が中心になって施策を推進しています。民間もまた日本とは比較にならない関心とそのためのコストを投じています。

しかしセキュリティはその守備範囲も広く、全貌をつかみにくいのが現実です。そのため、セキュリティに対する投資効果が見えにくく、投資をしたにも関わらず、十分な効果が得られなかったり、また、想定される脅威への対策が不十分であったりすることがあります。これに対する一つの解を提供するのが、セキュリティ評価基準です。

ITセキュリティ評価・認証は個々の対策や技術を深く追求するのでなく、情報システムやそれを構成する機器やソフト(OSを含む)について、セキュリティ機能全般及び目標とするセキュリティレベルを、標準化されたセキュリティ評価基準に基づいて評価し、その評価過程と結果を認証機関が認める(認証する)もので、そのための仕組がセキュリティ評価・認証制度です。

CCプロジェクトに参加する欧米の先進主要5ヶ国(ドイツ・イギリス・カナダ・アメリカ・フランス)はすでに制度が運用されており、政府調達製品などで高いセキュリティを必要とする場合は認証を受けていることが要件となっています。

また5ヶ国以外にも自国の評価基準と制度に基づく運用を行っている国があります。

ドイツの体制

- 1986年に暗号管理当局にコンピュータセキュリティ確保の任務が追加され、その後の任務拡大により1989年には 情報セキュリティに関する中央局ZSI(der Zentralstelle fuer Sicherheit in der Informationstechnik)と改組された。1989年にZSI によって作成されたドイツ最初のセキュリティ評価基準ITSは米国のTCSECを参考にして作成され、 改善が図られ、その後の欧州統一基準ITSECのベースとなった。

- 1990年末には連邦政府の情報セキュリティ確保を任務とする組織BSI(Bundesamt fuer Sicherheit in der Informationstechnik) の設置法が成立し、翌1991年にはZSI を引継いでBSI が設立された。BSIは内務省に所属し、暗号とその関連技術、 セキュリティ対策、セキュリティ評価認証などを対象に、政策立案から連邦政府や民間へのサービスまで幅広い任務を担っている。セキュリティ評価認証関連では、セキュリティ評価基準の作成、評価ツールの開発、セキュリティ評価の実施、 セキュリティ評価認証書の発行などが設置法に明記されている。

- さらに1992年には認証に関する基本的事項を定めた政令BSIZertV(BSI-Zertifizierungsverordnung)と BSIのサービス対価を実費ベースで回収することを定めた政令BSIKostV(BSI-Kostenverordnung)が施行されている。その後BSIは国内制度を整備してドイツ国内のセキュリティ制度を運営するとともに、欧州の統一評価基準ITSECの開発に関わり、 さらにその後CCプロジェクトに参加し、これらの基準を国内制度に反映させて今日に至っている。

- ドイツではBSIがセキュリティ評価認証制度に関わる責任と権限を与えられた唯一の政府機関であるため、 英国制度に見られるマネジメントボードが無い。BSI自身が認証機関および認定機関を内部に設けているが、 ドイツの制度が他と相違する特徴的な点は、セキュリティ評価に関して複数の認定機関と複数の認証機関が存在することである。

イギリスの体制

- 英国でのセキュリティ評価は、1985年にCESG(Communications Electronics Security Group)による政府のコンピュータシステムを対象とするものが始まりで、 1987年には民需製品を対象とする評価体制と評価基準が作られ、これを記述したThe Green Booksが刊行されました。

- 1991年5月、欧州4ヶ国(イギリス・ドイツ・フランス・オランダ)による統一基準ITSECによるセキュリティ評価認証制度に移行し、 現在までに200以上の製品の評価認証が行われています(これらの製品は、民需品だけでなく、民間は入手できない政府専用製品も含まれています)。

- ITSECによる評価認証結果の相互承認が行われており(英国の認証機関CESGが発行している評価認証済み製品リストには、 英国で評価認証された製品と併せてドイツ・フランスで評価認証された製品が記載されています)、 さらに1997年11月、EUの情報システムセキュリティ高官会議(Senior Officials Group Meeting)で、EU各国間での相互承認が正式承認され、 EU各国間でも通用しています。

- 英国では既に政府機関による認証、ISO/IEC Guide 25に基づく評価機関の認定と認証機関による指定制度が出来ており、 評価基準をITSECからCCへ、評価手法をITCEMからCEMに漸次移行することでCCに基づく評価認証及び相互承認への対応を図っています。

- 英国は、CCプロジェクト、CC作成と国際標準化、相互承認に積極的に取り組んでおり、米国と並んで影響力も大きく、 政府による認証や民間評価機関による評価等は、CC及び相互承認へ対応する体制のモデルになっています。

- 英国は、ISO 9000やISO 14000といったISO標準による新しいビジネスの創出・育成に積極的であり、セキュリティ評価認証においても同様です。 既にITSECにおいてセキュリティ評価ビジネスの創出、評価機関に民間企業育成活用で、先行国の中でも最も成功を収めつつある国と見られています。

カナダの体制

- 工業省内に設置(1970 年)されたSCC(カナダ標準審議会:Standards Council of Canada)が、 試験所認定プログラム(PALCAN:Program for the Accreditation of Laboratories - CANADA)により ITS(Information Technology Security)に関する認定業務を行っています。

- 一方、国防省内に設置されたCSE(Communication Security Establishment)は、過去50年以上、暗号技術、 情報セキュリティ等の研究・開発を行っており、SCCのITS認定業務創設にも協力し、カナダ唯一の認証機関となっています。

アメリカの体制

- 1983年に国防総省の標準としてセキュリティ評価基準TCSEC(Trusted Computer System Evaluation Criteria、通称オレンジブック)が作られ、 1986年から主として国防関係システムから運用開始しました。

制度名はTPEP(Trusted Product Evaluation Program)と言い、政府機関NSA(National Security Agency)が評価及び認証を行い、 現在までに100以上の製品・システムが認証を取得しています。 - その後、1992年に民需品にまで適用拡大できるよう改定を加えたFC(Federal Criteria)のDraftが作られましたが、 同時期に始まったCC(Common Criteria)作成に方向転換し、FC作成は中断されました。従って現在もTCSECとTPEPが生きています。

- その後、NSAのみで実施していた評価試験の中以下レベルのものに民間機関を参加させ、 かつ評価基準をTCSECからCCへ移行することを目指した計画TTAP(Trust Technology Assessment Program)を開始し、 数社がNSAと契約を結んで参加しています。

- 1997年、NSA(政府のClassified Systemのセキュリティ担当)とNIST(National Institute of Standards and Technology、 政府のNon-classified Systemと民間のシステムのセキュリティ担当)は共同して、米国において本格的にCCに対応し、 民間のセキュリティ評価産業を育成する計画NIAP(National Information Assurance Partnership)を発表し、その後着実に準備を進めています。

- 1998年9月には、新制度(Scheme)案の公表と、公開ワークショップが行われ、2000年1月からTTAPは新制度に移行し、 CC及びCEMに準拠した民間機関での評価試験とNIAP Validation Bodyによる認証がスタートしました。 現在、NVLAP(National Voluntary Laboratory Accreditation Program)によるCCTL(評価機関:Common Criteria Testing Laboratory) 認定手続き中で、間もなく公表される見込みです[2000年3月現在]。

- 米国では、当面、相互承認の対象となるEAL4以下(民需品が中心)に対してNIAPによる評価・認証を行い、 それ以上のレベル(B2~A1/TCSEC、軍需及び官需中心)は従来のTPEPで評価・認証を行う両制度共存となります。

フランスの体制

- フランス政府は1981年に国防と国家安全保障のための秘密情報保護に関する政令を公布し、 1986年には国家の情報セキュリティに関わる次の一連の首相直轄組織を政令により新たに設置しました。

- - DSSI:情報システムセキュリティ政策に関する委員会

- - DISSI:情報システムセキュリティに関する省庁間委員会

- - SCSSI:情報システムセキュリティの推進センター (Service Central de la Securite des Systemes d’Information)

- また情報に関わる国家安全保障の責任者として長官SGDNを設けました。その任務は政府の方針に従って 情報システムのセキュリティ施策が確実に実行されていることを監督することであり、これらの組織を統括することです。

- 政令によりSCSSIには暗号方式評価や政府の情報セキュリティ関連の任務とともに、 情報システムのセキュリティレベルの評価に関する任務が与えられました。SCSSIは1989 年にはフランスのセキュリティ評価基準を発行し、 政府関係の活動を進めました。しかし民間の評価機関を参加させるセキュリティ評価の認証を含む制度は1995年の首相通達によって初めて明確にされています。同通達によりフランスの制度の骨子とともに、セキュリティ評価の認証を行うことがSCSSIの任務として確立されました。同じ1995年に最初の制度文書が作成され、その後は制度の整備や民間評価機関の認定承認も進められ今日に至っています。 英国やドイツに比べて遅れて制度が作られただけに規定類もよく整えられ、CCも評価基準として初めから取り込まれています。

CCプロジェクト

(1) プロジェクト発足までの経緯

セキュリティ評価基準の歴史は、米国国防総省下のNSA(国家安全保障局)内のNCSC(米国コンピュータセキュリティセンタ)により、 軍用調達のためのコンピュータ製品評価基準として1983年にTCSEC(通称オレンジブック)が作成され、1985年の改定を経て国防総省標準となったことに始まります。以来、NCSCはTCSECを基準にして、国防総省をはじめ米国政府が調達するIT製品の評価を行ってきました。またTCSECは軍や政府調達の評価基準として欧州各国に大きな影響を与え、TCSECの軍用調達に偏った面の是正を図るなど、 各国で改善された評価基準作りが進められました。

1990年になるとISOが評価基準を国際標準として開発することを決定し、ISO/IEC JTC1/SC27/WG3にその任務を与えました。しかしながら国際間の調整に難航するなど標準作りは捗りませんでした。

この間に、英国、ドイツ、フランス、オランダの欧州4カ国は協力して統一評価基準ITSECを作成し、これが1991年に欧州委員会から発行されました。ITSECは機能要件と保証要件を分離し、評価手法ITSEMを明確にするなど、その後のCCプロジェクトが目指したものの基礎を作りました。

英国、ドイツ、フランスは、IT製品の評価に民間評価機関を参加させ、その結果を政府機関が認証する新しい制度を立ち上げました。さらに欧州4カ国は、各国政府機関が認証した結果を互いに認め合うことを合意し、セキュリティ評価の相互承認が開始されました。

カナダも1993年にITSECとTCSECを参考に評価基準CTCPECを作成しました。

米国は、TCSEC、ITSECの統合を目指して1993年に新しい評価基準FCを起草しましたが、実用されるには至りませんでした。しかし、これがもとになり、1993年6月に、CTCPEC、FC、TCSEC、ITSECを主唱してきた下記6カ国7組織の代表者が、 それぞれの基準を統一してISO標準を目指した評価基準CCを作成することに合意し、計画はCCプロジェクトと名付けられました。プロジェクトは各組織の代表者からなる会議により運営されています。

- -米国US-NSA(National Security Agency)

- -米国US-NIST(National Institute of Standards and Technology)

- -カナダCSE(Communications Security Establishment)

- -英国CESG(Communications Electronics Security Group)

- -ドイツBSI(Bundesamt fur Sicherheit in der Informationstechnik)

- -フランスDCSSI(Direction Centrale de la Securite des Systemes d'Information)

- -オランダNLNCSA(Netherlands National Communications Security Agency)

(2) CCの開発

CCプロジェクト発足により、先ずCCを編集するグループとして、各組織を代表する専門家によりCCEBが結成されました。次いでCCEBはJTC1/SC27/WG3との連絡チャネルを確立し、これを通して1994年以来、CCEBとWG3の連携が進められました。

1996年1月にはCCEBの成果としてCC第1版が完成し、同年6月にはWG3を通してISOのCDとして承認されました。

これによりCCEBは解散し、新しいCC作成グループCCIBがCC開発の役割を引き継ぎました。CCIBにはより技術的な課題、すなわち第1版へのフィードバックやCCプロジェクトにおける各国の試行結果を把握してCC第1版を改定する任務が与えられました。

さらにプロジェクトの目的を補うために、次の3つのタスクグループが設けられました。

- CEMグループ:CCに基く評価を進めるための評価手法の開発

- MRグループ:セキュリティ評価認証結果の相互承認の検討

- AAグループ:セキュリティ評価における代替手法の研究

CCIBは1997年10月にCC第2版ベータ版を完成させ、WG3を通してCC第2版CDとして承認されました。さらにISOのフィードバックの手続きに従って検討が進められ、1998年5月に最終草案FCDとなりました。その後はFCDの投票により細部補正がなされ、1998年10月に最終標準案FDISが作成されました。このFDISは国際投票の結果、1999年6月に国際規格(ISO/IEC 15408)として承認されました。

CCIBは任務を果たしたことで終了し、今後のCC解釈の統一や内容のメンテナンスを担う新しいグループCCIMBに役割を引き継ぎました。

(3) 相互承認

(1) 相互承認の経緯

CCプロジェクトの重要な目標が国際的な相互承認を可能にすることにありました。

しかしながら、プロジェクト当初はCCの編集に活動を傾注せざるを得なかったためか、それ以外の活動は遅れて開始され、 プロジェクトの公開情報は技術面に偏っていました。

相互承認については1998年10月になって初めて、相互承認に関する協定書として内容が公開されました。

同時にカナダ、フランス、ドイツ、イギリス、アメリカ、の5ヶ国は協定書にサインし、 国際的な相互承認の枠組みのスタートが宣言されました(この時点では、制度を持たないオランダは不参加)。

相互承認を可能にするためには、相互の同等性、すなわち参加国の制度が殆ど同じであることが必要で、 これをどの様に規定し、点検し、維持するかを協定書は定めています。

協定書は同時に新規参加を希望する国に対する参加条件を定めています。新規参加に際しては、協定国の審査を受け、 同等の制度を実施していることを証明しなければなりません。

相互承認により、各国のセキュリティ評価認証のレベルの統一(相互承認はEAL1~EAL4までに適用)が図られ、 協定国内における認証製品の相互利用が促進されることが期待されます。

(2) 相互承認の改定

この相互承認の協定書は、2000年5月に改定されました。主な改定内容は、参加するメンバーのカテゴリーを 「Certificate authorising participants」及び「Certificate consuming participants」の2種類に分類したことと、 これまでは認証機関を政府機関のみとしていましたが、民間団体が認証機関になることを認めたことです。

これに伴い、相互承認の名称も「Mutual Recognition Arrangement」から「Recognition Arrangement」となりました(略称はCCRA)。

「Certificate authorising participants」は、従来からあるメンバーのカテゴリーです。 今回追加された「Certificate consuming participants」は、「Certificate authorising participants」とは異なり、 国内に制度を持たないが、他の参加国で認証された製品又はシステムを受け入れるというものです。

(3) 相互承認参加国

- -1998年10月に参加:カナダ、フランス、ドイツ、イギリス、アメリカ

- -1999年10月に参加:オーストラリア、ニュージーランド

- -2000年 5月に参加:フィンランド(*)、ギリシャ(*)、イタリア(*)、オランダ(*)、ノルウェー(*)、スペイン(*)

- -2000年11月に参加:イスラエル(*)

- -2002年 2月に参加:スウェーデン(*)

- -2002年11月に参加:オーストリア(*)

-

* Certificate consuming participantsとして参加。

略語

- AA

-

Alternative Assurance

- CC

-

Common Criteria

- CCEB

-

Common Criteria Editorial Board

- CCIB

-

Common Criteria Implementation Board

- CCIMB

-

Common Criteria Interpretation and Management Board

- CD

-

Committee Draft

- CTCPEC

-

Canadian Trusted Computer Product Evaluation Criteria

- FC

-

Federal Criteria for Information Technology Security

- FCD

-

Final Committee Draft

- FDIS

-

Final Draft International Standard

- IEC

-

International Electrotechnical Commission

- ITSEC

-

Information Technology Security Evaluation Criteria

- ITSEM

-

Information Technology Security Evaluation Manual

- ISO

-

International Organization for Standardization

- JTC1/SC27/WG3

-

Joint Technical Committee 1/Subcommittee 27/Working Group 3

- MRA

-

Mutual Recognition Arrangement

- NCSC

-

National Computer Security Center

- TCSEC

-

Trusted Computer Systems Evaluation Criteria