English

情報セキュリティ

指示7 インシデント発生時の緊急対応体制の整備

公開日:2026年4月28日

最終更新日:2026年5月14日

指示内容

影響範囲や損害の特定、被害拡大防止を図るための初動対応、再発防止策の検討を適時に実施するため、制御系を含むサプライチェーン全体のインシデントに対応可能な体制(CSIRT等)を整備させる。

被害発覚後の通知先や開示が必要な情報を把握させるとともに、情報開示の際に経営者が組織の内外へ説明ができる体制を整備させる。

インシデント発生時の対応について、適宜実践的な演習を実施させる。

実践に向けたファーストステップ

未対策の脆弱性を狙ったサイバー攻撃や、攻撃手法が解析されていない標的型攻撃等は、最先端のセキュリティ対策をしても完全には防げない。そのため、インシデント発生時には速やかに対応して被害を極小化する必要があり、平時からインシデント発生時の緊急対応体制を整備することが望まれる。実践する上でのファーストステップとしては下記の2点が考えられる。

- 自社にとって重要な影響を及ぼす可能性のあるインシデントに対して、対応部署や統括部署等の組織内の役割・体制を整備する

- 証拠保全や関係部門周知等、自社がなすべき初動対応を取り決める

想定される企業の状況

指示7の実践に向けては下記のような状況や課題が想定されるため、本節ではそれらに対応した企業の事例をプラクティスとして紹介する。

- インシデントに対応するための組織内の対応体制(CSIRT等)が整備されていない

- 端末が攻撃された場合の証拠保全のルールを定めていない

- インシデント発生時の外部報告・公表のルールを定めていない

- 想定されるインシデントに応じた分析・対応手順を定めていない

- CSIRT業務が属人化している

- インシデントの発生に備えた演習を行っていない

実践に向けた基礎情報~緊急対応体制の必要性~

標的型攻撃等により、攻撃者が組織内部への侵入に成功すると、工場等の重要なシステムが長時間停止させられたり、重要な情報が長期間窃取され続けたり、他組織への攻撃の踏み台として利用される場合がある。

そのため、影響範囲や損害の特定、被害拡大防止を図るための初動対応、再発防止策の検討を速やかに実施するための組織内の対応体制(CSIRT等)を整備することが重要となる。

-

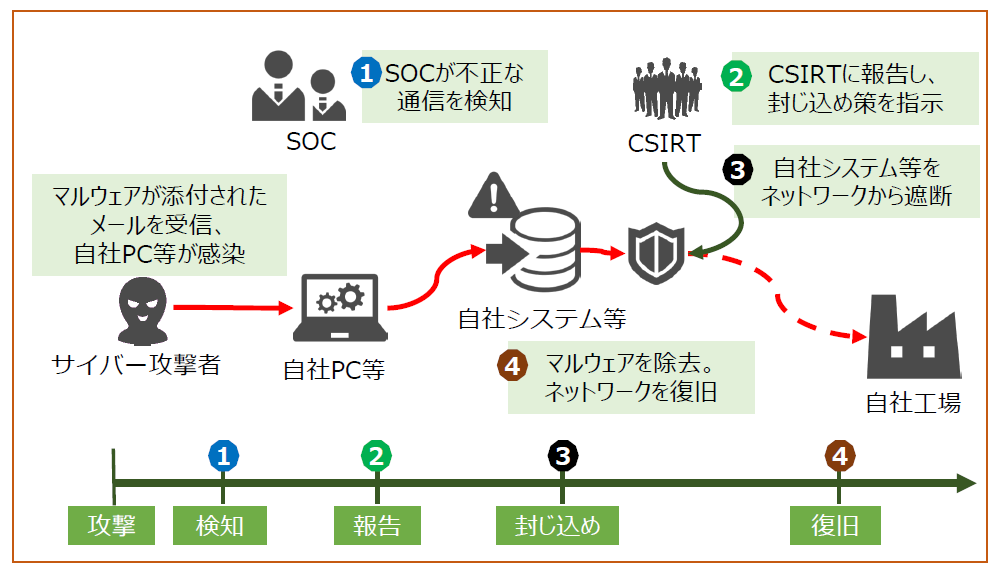

図2-7.1 サイバー攻撃に対するインシデントレスポンスの流れ(イメージ)

図2-7.1サイバー攻撃に対するインシデントレスポンスの流れ(イメージ)(テキスト版)

- マルウェアが添付されたメールを受信、自社PC等が感染

- 検知

- SOCが不正な通信を検知

- 報告

- CSIRTに報告し、封じ込め策を指示

- 封じ込め

- 自社システム等をネットワークから遮断

- 復旧

- マルウェアを除去、ネットワークを復旧

| インシデント対応の流れ | CSIRTの主な活動例 |

|---|---|

| (1)検知 |

-Webサイトの改ざんやシステムの停止、また標的型メール等に関する外部組織や社内、顧客からの通報を受領

-ログ監視等からC&Cサーバ等との不正な通信を発見

|

| (2)報告 | -発生事象に応じた組織内外との連携(システム運用の委託先や専門ベンダを含む) |

| (3)封じ込め | -インシデントの影響分析・対応優先度の判断

-被害極小化のための暫定対応の実施(システム停止・ネットワーク遮断など)

|

| (4)復旧 | -恒久対応を実施し、サービスやシステムを復旧 |

-

注釈1脅威シナリオに応じたインシデント対応手順の策定に向けては、下記の資料も参考にできる。

-

注釈2

プラクティス

更新履歴

-

2026年5月14日

文言の表記を一部修正

-

2026年4月28日

新規公開