English

情報セキュリティ

プラクティス7-3 想定されるインシデントについてのセキュリティ分析計画の事前策定

公開日:2026年4月28日

背景

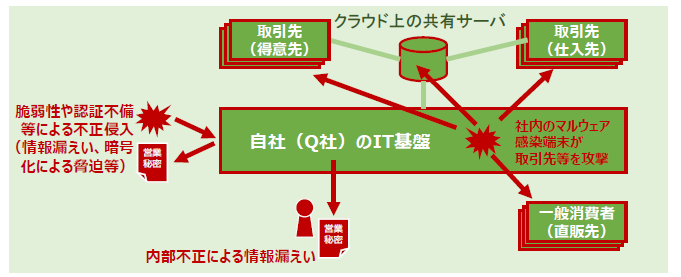

従業員数4,000名規模の中堅の機械部品メーカーであるQ社は、サプライチェーンの中間で上流・下流双方に多数の取引先企業を抱えているほか、インターネットでの消費者向けの直販も行っている。

同社ではかつてマルウェアによるインシデント発生時のログ分析・調査の過程において、インシデント原因の究明をおろそかにしたことで、業務停止に至る被害が再発したことがあった。現場が早期の復旧を要望するのは当然ながら、安易に影響を過小評価することはかえって被害を大きくする恐れがあることから、 Q社のCISOは、一定規模以上のインシデントが発生した時に必ず実施すべきセキュリティ分析計画を定め、これを遵守させることとし、想定されるインシデントに応じた分析・対応手順の策定に取り組むこととなった。

-

図2-7.2 Q社でインシデントが発生した場合の影響範囲のイメージ(赤色部分)

図2-7.2 Q社でインシデントが発生した場合の影響範囲のイメージ(赤色部分)(テキスト版)

脆弱性や認証不備等による不正侵入

- 情報漏えい、暗号化による脅迫等(営業秘密)

社内のマルウェア感染端末が取引先等を攻撃

- 取引先(得意先)

- 取引先(仕入先)

- クラウド上の共有サーバ

- 一般消費者(直販先)

内部不正

- 情報漏えい(営業秘密)

Q社の実践のステップ

Q社のCISOが実践したステップは下記4点である。

- 自社での発生が懸念されるインシデントを複数想定した上で、簡易なリスクアセスメントを実施

- 1の結果をもとに、次ページ表の要領でインシデント発生時に実施することが有用と考えられる分析作業の内容を洗い出し、インシデント対応と組み合わせた対応手順を検討

- 2の結果をもとにQ社におけるセキュリティ分析計画を作成し、インシデント発生時に社外ベンダにスポット的に委託する必要がある作業の費用感を試算

- 3の試算を経営層に示した結果、インシデント発生時に生じる臨時の支出を極力抑制したいとの方針のもと、リスクの移転手段としてセキュリティ分析費用の一部が支払われるサイバーセキュリティ保険に加入することとなった

| リスクアセスメントで洗い出された脅威 | インシデントが疑われる場合に実施する分析・調査の例 | |

|---|---|---|

| 自社で実施 | ベンダに委託 | |

| マルウェア感染 |

-異常発生状況の確認

-初動対応(感染が疑われる端末の隔離等)

-エラーログ等の収集・保全

-感染端末とのやりとりのある取引先の把握

|

-脅威インテリジェンス情報からの関連情報の収集

-マルウェアの種類や挙動の特定

-感染経路の特定

-感染範囲の特定

-社外への流出情報の特定

|

| 脆弱性や認証不備等による不正侵入 |

-不正侵入初動対応(侵入が疑われる端末の隔離等)

-最新の資産管理・構成管理情報の整理

-端末・サーバ毎の異常有無の確認

-重要情報の保管状況の整理

|

-不正侵入の疑いがあるアクセスの行為者によるアクセス範囲の特定

-不正侵入に悪用された可能性のある脆弱性や認証不備等の特定

-社外への流出情報の特定

|

| 内部不正 | -アクセスログの収集・保全

-ログにおける業務上必要なアクセスとそれ以外のアクセスの分類

|

-行為者による不正な活動に関する証跡の保全

-行為者が消去した証跡の復元

|

Q社の実践内容

Q社のCISOが実践した内容は次の通りである。

- リスクアセスメントの対象とする脅威は、JPCERT/CCの公開情報(注釈1)等を参考に抽出し、マルウェア感染、脆弱性や認証不備等による不正侵入、内部不正等を想定することとした。

- サイバーセキュリティ保険の利用を前提に損害保険会社に相談。保険適用可能なサービスのうち、IPAが公表しているセキュリティサービスリスト(注釈2)の「デジタルフォレンジックサービス」に掲載されているベンダを選定し、保険適用可能な内容を踏まえつつ、自社で実施すべき内容とベンダに委託する内容を切り分けた上で、想定する脅威毎のセキュリティ分析計画を作成した(注釈3)。

- サイバー保険の保険料が妥当かどうかについて経営層への説明を行っていく中で、他社で生じているインシデントが自社で発生した場合に、原因分析や損害賠償等に要する費用、事業中断による損失等の推定被害額が可視化されることで、経営層による認識を高める効果が得られた。

-

注釈1

-

注釈2

-

注釈3本プラクティスでは自社で定めた分析を行うことを前提にベンダへの委託内容を個別に調整しているが、中小企業において想定される サイバーセキュリティインシデントを対象に「見守り」「駆付け」「保険」の3種類をワンパッケージで提供する「サイバーセキュリティお助け隊 サービス」が複数の民間事業者によって提供されている。

更新履歴

-

2026年4月28日

新規公開