1. 2018年第2四半期 脆弱性対策情報データベース JVN iPediaの登録状況

脆弱性対策情報データベース「JVN iPedia( https://jvndb.jvn.jp/ )」は、ソフトウェア製品に関する脆弱性対策情報を2007年4月25日から日本語で公開しています。システム管理者が迅速に脆弱性対策を行えるよう、1)国内のソフトウェア開発者が公開した脆弱性対策情報、2)脆弱性対策情報ポータルサイトJVN(*1)で公表した脆弱性対策情報、3)米国国立標準技術研究所NIST(*2)の脆弱性データベース「NVD(*3)」が公開した脆弱性対策情報を集約、翻訳しています。

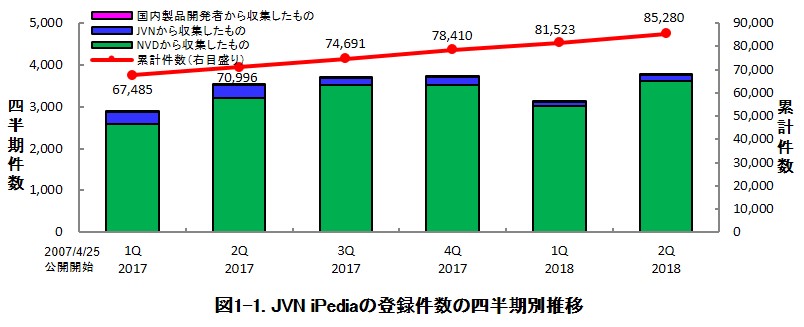

1-1. 脆弱性対策情報の登録状況

~脆弱性対策情報の登録件数の累計は85,280件~

2018年第2四半期(2018年4月1日から6月30日まで)にJVN iPedia日本語版へ登録した脆弱性対策情報は下表の通りとなり、脆弱性対策情報の登録件数の累計は、85,280件でした(表1-1、図1-1)。

また、JVN iPedia英語版へ登録した脆弱性対策情報は下表の通り、累計で1,922件になりました。

| 情報の収集元 | 登録件数 | 累計件数 | |

|---|---|---|---|

| 日本語版 | 国内製品開発者 | 3 件 | 201 件 |

| JVN | 146 件 | 8,099件 | |

| NVD | 3,608 件 | 76,980 件 | |

| 計 | 3,757 件 | 85,280 件 | |

| 英語版 | 国内製品開発者 | 3 件 | 201 件 |

| JVN | 38 件 | 1,721 件 | |

| 計 | 41 件 | 1,922 件 |

2. JVN iPediaの登録データ分類

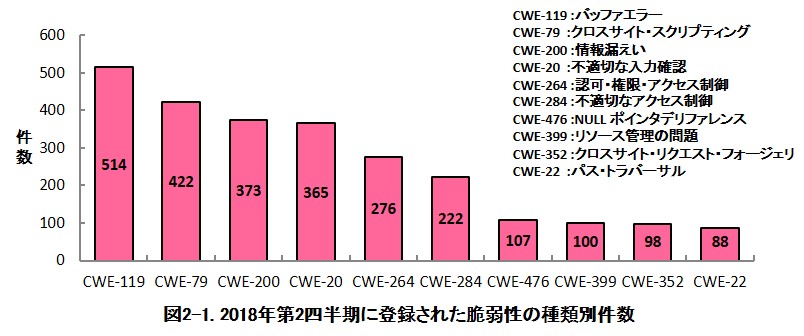

2-1. 脆弱性の種類別件数

図2-1は、2018年第2四半期(4月~6月)にJVN iPediaへ登録した脆弱性対策情報を、共通脆弱性タイプ一覧(CWE)によって分類し、件数を集計したものです。

集計結果は件数が多い順に、CWE-119(バッファエラー)が514件、CWE-79(クロスサイト・スクリプティング)が422件、CWE-200(情報漏えい)が373件、CWE-20(不適切な入力確認)が365件、CWE-264(認可・権限・アクセス制御)が276件でした。最も件数の多かったCWE-119(バッファエラー)は、悪用されるとサーバやPC上で悪意のあるコードが実行され、データを盗み見られたり、改ざんされたりなどの被害が発生する可能性があります。

製品開発者は、ソフトウェアの企画・設計段階から、脆弱性の低減に努めることが求められます。なお、IPAではそのための資料やツールとして、開発者や運営者がセキュリティを考慮したウェブサイトを作成するための資料「安全なウェブサイトの作り方 (*4)」や、「IPAセキュア・プログラミング講座(*5)」、脆弱性の仕組みを実習形式や演習機能で学ぶことができる脆弱性体験学習ツール「AppGoat(*6)」などを公開しています。

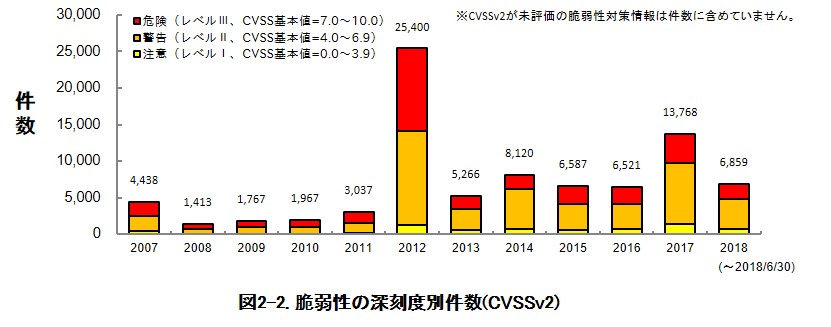

2-2. 脆弱性に関する深刻度別割合

図2-2はJVN iPediaに登録済みの脆弱性対策情報をCVSSv2の値に基づいて深刻度別に分類し、登録年別にその推移を示したものです。

2018年にJVN iPediaに登録した脆弱性対策情報は深刻度別に、レベルIIIが全体の30.0%、レベルIIが58.7%、レベルIが11.3%となっており、情報の漏えいや改ざんされるような危険度が高い脅威であるレベル2以上が88.7%を占めています。

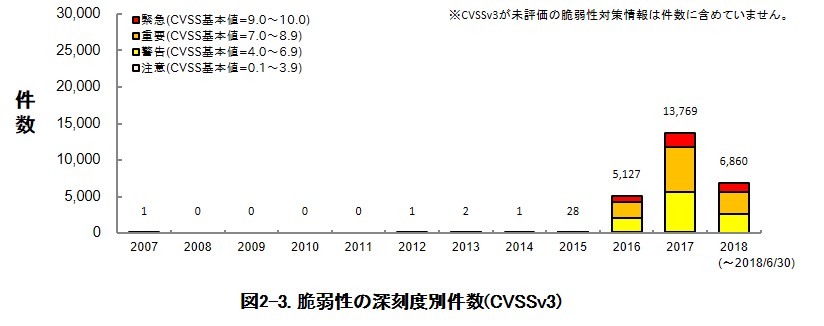

図2-3はJVN iPediaに登録済みの脆弱性対策情報をCVSSv3の値に基づいて深刻度別に分類し、登録年別にその推移を示したものです。

2018年にJVN iPediaに登録した脆弱性対策情報は深刻度別に、「緊急」が全体の18.4%、「重要」が43.5%、「警告」が36.8%、「注意」が1.3%となっております。

既知の脆弱性による脅威を回避するため、製品開発者は常日頃から新たに報告される脆弱性対策情報に注意を払うと共に、脆弱性が解消されている製品へのバージョンアップやアップデートなどを速やかに行ってください。

なお、新たに登録したJVN iPediaの情報を、RSS形式やXML形式(*7) で公開しています。

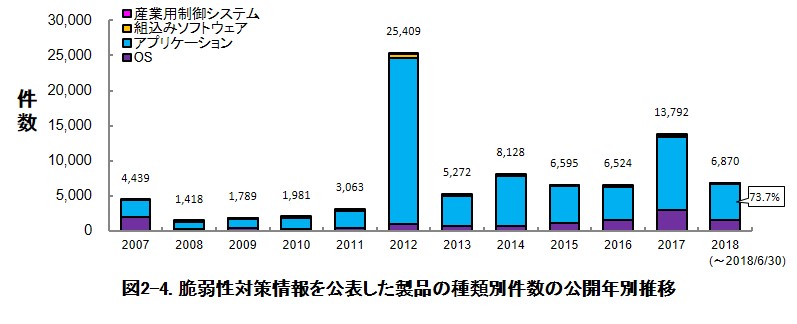

2-3. 脆弱性対策情報を公開した製品の種類別件数

図2-4はJVN iPediaに登録済みの脆弱性対策情報を、ソフトウェア製品の種類別に件数を集計し、年次でその推移を示したものです。2018年で最も多い種別はアプリケーションに関する脆弱性対策情報で、2018年の件数全件の約73.7%(5,065件/全6,870件)を占めています。

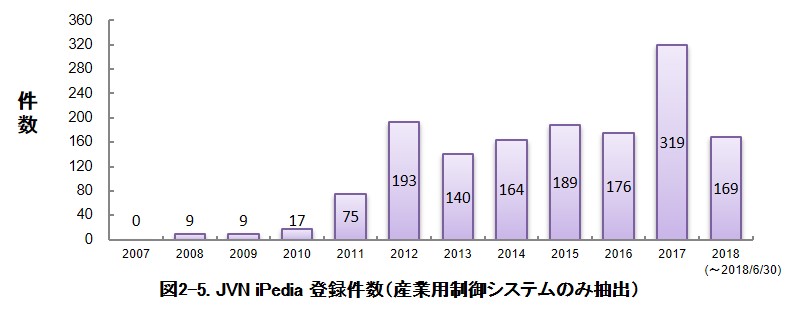

図2-5は重要インフラなどで利用される、産業用制御システムに関する脆弱性対策情報の件数を集計し、年次でその推移を示したものです。これまでに累計で1,460件を登録しています(図2-5)。

2-4. 脆弱性対策情報の製品別登録状況

表2-1は2018年第2四半期(4月~6月)にJVN iPediaへ登録された脆弱性対策情報の中で登録件数が多かった製品の上位20件を示したものです。

今四半期はAndroid製品に多く組み込まれている、クアルコム製プロセッサのファームウェアに関する登録件数が268件(※ SD系やMSM系などのクアルコム製プロセッサのファームウェアを1つのファームウェアとして取扱い、集計)、Android OSが207件と、Android製品に関連する脆弱性が多数公開されています。また、2位以降はOS製品がランキングの大部分を占めており、マイクロソフトやアップルなどといった広く利用されているベンダーの製品に関する脆弱性対策情報を多く登録しています。

JVN iPediaは、表に記載されている製品以外にも幅広い脆弱性対策情報を登録公開しています。製品の利用者や開発者は、自組織などで使用しているソフトウェアの脆弱性対策情報を迅速に入手し、効率的な対策に役立ててください(*8)。

| 順位 | カテゴリ | 製品名(ベンダ名) | 登録件数 |

|---|---|---|---|

| 1 | ファームウェア | Qualcomm firmware (クアルコム) | 268 |

| 2 | OS | Android (Google) | 207 |

| 3 | OS | Debian GNU/Linux (Debian) | 171 |

| 4 | PDF閲覧 | Foxit Reader (Foxit Software Inc) | 94 |

| 5 | PDF閲覧・編集 | Foxit PhantomPDF(Foxit Software Inc) | 89 |

| 6 | OS | iOS(アップル) | 87 |

| 7 | OS | Ubuntu(Canonical) | 79 |

| 8 | OS | Microsoft Windows 10 (マイクロソフト) | 78 |

| 9 | OS | Microsoft Windows Server 2016(マイクロソフト) | 73 |

| 9 | OS | Apple Mac OS X(アップル) | 73 |

| 11 | OS | tvOS(アップル) | 58 |

| 12 | OS | Microsoft Windows 8.1(マイクロソフト) | 56 |

| 13 | OS | Microsoft Windows 7(マイクロソフト) | 55 |

| 14 | OS | Microsoft Windows Server 2012(マイクロソフト) | 54 |

| 15 | OS | Microsoft Windows Server 2008(マイクロソフト) | 53 |

| 16 | OS | Microsoft Windows RT 8.1(マイクロソフト) | 52 |

| 16 | バックアップソフト | Disk Backup(Quest Software Inc.) | 52 |

| 18 | OS | Microsoft Windows Server バージョン 1709 (マイクロソフト) |

49 |

| 19 | OS | Linux Kernel(Kernel.org) | 47 |

| 20 | OS | watchOS(アップル) | 45 |