情報セキュリティ

プラクティス4-1 経営への重要度や脅威の可能性を踏まえたサイバーセキュリティリスクの把握と対応

公開日:2026年4月28日

従業員数800名規模の小売業であるF社の情報システム部長は、他社での情報流出の事案もあり、経営層から早急なシステムの点検を指示されていた。F社では、情報資産管理台帳の作成に着手したが、全ての情報資産を洗い出して評価することは困難であった。そこで情報システム部長は経営層との討議を通じて、被害発生時に経営への影響が大きいと見込まれる重要情報については、リスクが高い攻撃手法とシステムの組み合わせから、優先的に対策を講じることとした。

F社の実践のステップ

情報システム部長が実践したステップは以下の3点である。

- 経営層や事業部門等とのディスカッションを通じて、自社の経営戦略において重要な情報やシステムを特定する

- 1と並行し、システムベンダの協力も仰ぎながら、同業他社等で発生したサイバー攻撃の手口や利用された脆弱性等に関する情報を収集し、自社の情報やクラウドサービスを含むシステムへの影響度(被害発生可能性(注釈1))を特定する

- 情報やシステムの重要度と攻撃手法の影響度(被害発生可能性)からリスク値を算定し、リスク値の高い攻撃手法とシステムの組み合わせから、優先的に対策を実施する

-

注釈1リスク値の算定に係る「被害発生可能性」および「重要度」については、図2-4.1 参照

F社の実践内容

情報システム部長は、経営戦略において重要な情報やシステムを特定するために、経営を担う経営層、および業務の企画・執行を担う事業部門等のメンバーと討議を重ね、連携を深めた。また、最近のサイバー攻撃の手法や事例をリストアップする作業を並行して実施し、両者の情報を組み合わせることで、自社にとってリスクの高い攻撃手法とシステムの組み合わせを明らかにすることができた。これを基に、リスク値の高い攻撃手法やシステムの組み合わせから、優先的に経営層や事業部門等と相談を行い、対策を検討・実施することとした。さらにこの過程を通して、以下の対応が速やかに実施できた。

- 不正アクセスのリスクを検証したところ、サイバー攻撃の侵入経路を発見したため、急遽ファイアウォールを再設定した。

- 複数の業務用PCでOSのアップデート漏れが判明したため、情報システム部が管理する業務用PCについては、アップデートを自動化する仕組みを導入した。

| 分類 | 攻撃手法 | システム | 重要情報 | 被害発生 可能性 |

重要度 | リスク値 | |

|---|---|---|---|---|---|---|---|

| WEBサイト改ざん | 攻撃者やマルウェア等により悪意のあるスクリプトやiframe 等の埋め込み | 情報提供サイト | 低 | 低 | 1 | ||

| ECサイト | 有 | 中 | 高 | 3 | |||

| ソフトウェアサプライチェーンを悪用したWebスキミング用の不正コードの埋め込み | 情報提供サイト | 低 | 低 | 1 | |||

| ECサイト | 有 | 中 | 高 | 3 | |||

| ランサムウェア | ランサムウェアに感染させることによる重要データの窃取及び金銭的脅迫 | 社内サーバ | 有 | 中 | 高 | 3 | |

| DDoS攻撃 | 大量のアクセスによるサーバプログラムの応答の低下、もしくは停止 | ECサイト | 有 | 中 | 高 | 3 | |

| 標的型攻撃 | 悪意のある添付ファイルを開封させることによるマルウェアの埋め込み | 業務用PC | 有 | 高 | 高 | 3 | |

| モバイル機器 | 高 | 中 | 3 | ||||

| 不正サイトへの誘導によるマルウェアの埋め込み | 業務用PC | 有 | 高 | 高 | 3 | ||

| その他 | クラウドサービスのセキュリティ対策の不備を突いたサーバへの不正侵入 | 給与システム | 有 | 低 | 高 | 2 | |

| 従業員による無許可のクラウドサービスの利用(内部不正) | 業務用PC | 有 | 高 | 高 | 3 | ||

| 脆弱性等を突いたシステムへの不正侵入 | 社内サーバ | 有 | 中 | 中 | 2 | ||

| 業務用PC | 有 | 中 | 中 | 2 | |||

| ssh、ftp、telnet等に対するブルートフォース攻撃の成功による不正侵入 | 社内サーバ | 有 | 高 | 高 | 2 | ||

| 業務用PC | 有 | 中 | 高 | 3 | |||

(リスク値) 3:深刻な事故が起きる可能性大、2:重大な事故の可能性有、1:事故が起きる可能性小、起きても被害は受容範囲

-

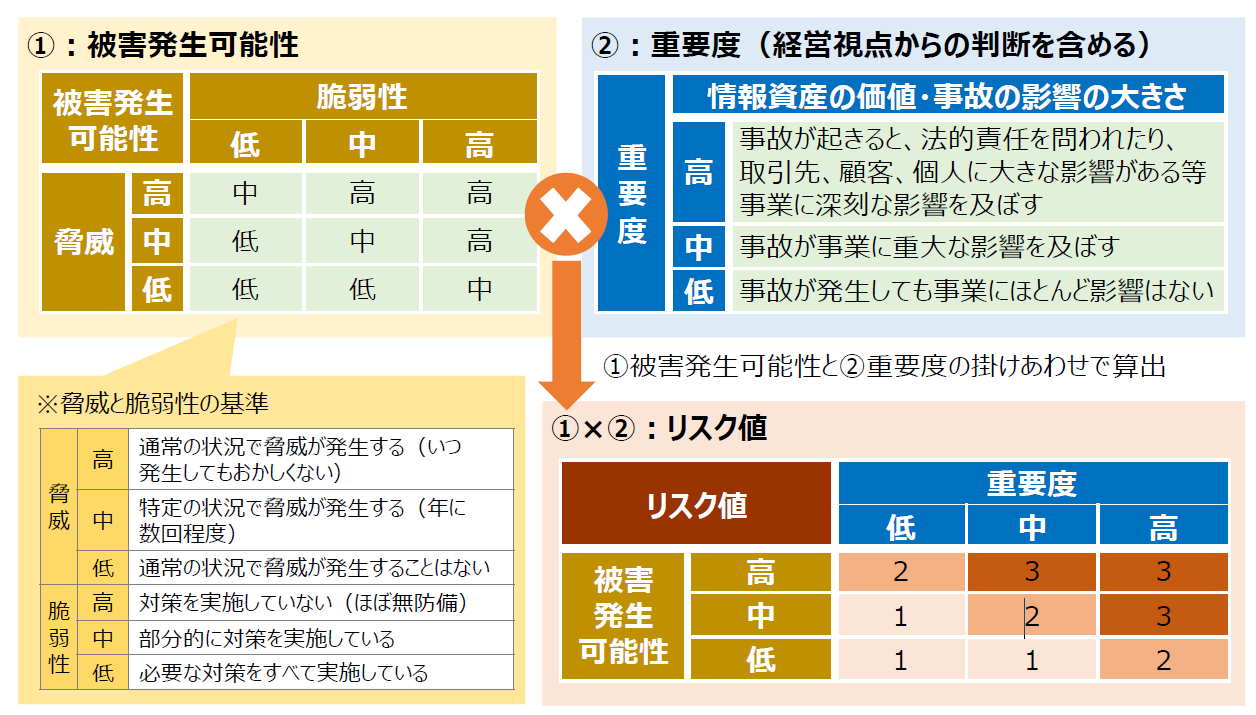

図2-4.1 F社で利用した被害発生可能性と重要度からリスク値を判定する方法の例(注釈2)

-

注釈2

図2-4.1 F社で利用した被害発生可能性と重要度からリスク値を判定する方法の例(テキスト版)

1. 被害発生可能性

被害発生可能性は脅威と脆弱性のマトリクスで定義する

|

被害発生可能性

|

脆弱性

|

|||

|---|---|---|---|---|

|

低

|

中

|

高

|

||

|

脅威

|

高

|

中

|

高

|

高

|

|

中

|

低

|

中

|

高

|

|

|

低

|

低

|

低

|

中

|

|

2. 重要度(経営視点からの判断を含める)

重要度(経営視点からの判断を含める)は、情報資産の価値・事故の影響の大きさで定義する

|

重要度

|

情報資産の価値・事故の影響の大きさ

|

|

|---|---|---|

|

高

|

事故が起きると、法的責任を問われたり、取引先、顧客、個人に大きな影響がある等事業に深刻な影響を及ぼす

|

|

|

中

|

事故が事業に重大な影響を及ぼす

|

|

|

低

|

事故が発生しても事業にほとんど影響はない

|

|

1被害発生可能性と2重要度の掛けあわせでリスク値を算出

脅威と脆弱性の基準

|

脅威

|

高

|

通常の状況で脅威が発生する(いつ発生してもおかしくない)

|

|---|---|---|

|

中

|

特定の状況で脅威が発生する(年に数回程度)

|

|

|

低

|

通常の状況で脅威が発生することはない

|

|

|

脆弱性

|

高

|

対策を実施していない(ほぼ無防備)

|

|

中

|

部分的に対策を実施している

|

|

|

低

|

必要な対策をすべて実施している

|

リスク値

リスク値は、被害発生可能性と重要度の掛け合わせで算出する

|

リスク値

|

重要度

|

|||

|---|---|---|---|---|

|

低

|

中

|

高

|

||

|

被害発生可能性

|

高

|

2

|

3

|

3

|

|

中

|

1

|

2

|

3

|

|

|

低

|

1

|

1

|

2

|

|

参考情報(本ページに掲載している図は、リスク分析の考え方を理解するための参考例として掲載しています。 内容の詳細については、最新版のガイドラインをご確認ください。)

情報資産に対するリスク分析を簡易的に実施するためには、中小企業の情報セキュリティガイドライン、ならびに付録のリスク値算定シート(注釈3)も活用できる。

-

注釈3

-

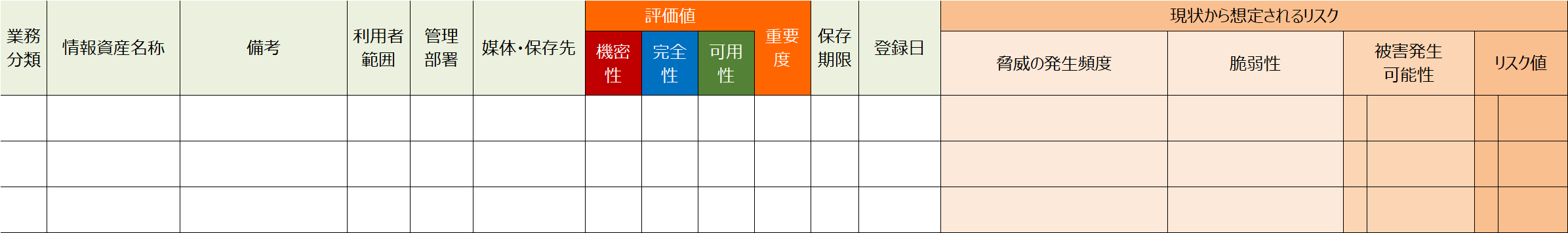

図2-4.2 中小企業の情報セキュリティ対策ガイドライン付録のリスク値算定シート

図2-4.2 中小企業の情報セキュリティ対策ガイドライン付録のリスク値算定シート(テキスト版)

リスク値算定シートは、情報資産管理台帳に重要度、脅威の発生可能性、脆弱性、被害発生可能性を記入することでリスク値が算定されます。

また、制御システム等を対象としたリスク分析を実施するためには、制御システムのセキュリティリスク分析ガイド第2版、ならびに別冊の資産ベースのリスク分析シートおよび事業被害ベースのリスク分析シート(注釈4)も活用できる。

-

注釈4

-

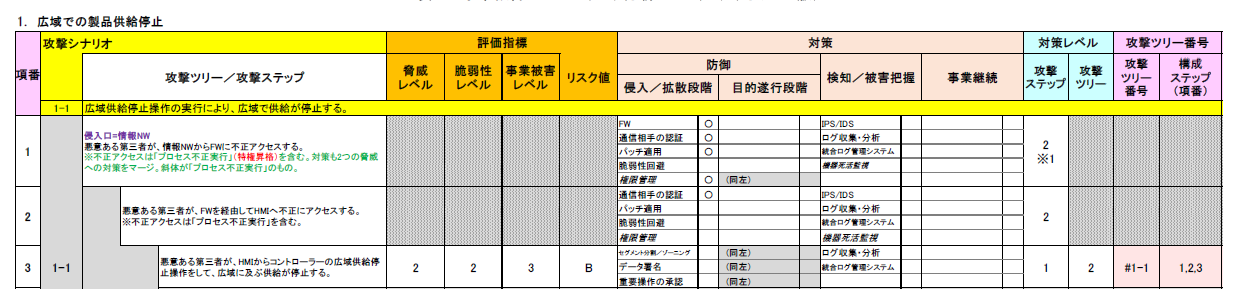

図2-4.3制御システムのセキュリティリスク分析ガイド第2版別冊事業被害ベースのリスク分析シート

図2-4.3制御システムのセキュリティリスク分析ガイド第2版別冊事業被害ベースのリスク分析シート(テキスト版)

リスク分析シートは、脅威シナリオに基づいて、リスク値、対策内容、対策レベルを記載します。

更新履歴

-

2026年4月28日

新規公開