※本資料は2011年版を公開しております。 こちらからご参照ください。

IPA(独立行政法人情報処理推進機構、理事長:西垣 浩司)は、2009年の1年間(1月~12月)のIPAへの届出情報や一般に報道された情報を基に、「2010年版 10大脅威 あぶり出される組織の弱点!」をまとめ、2010年3月31日(水)からIPAのウェブサイトで公開しました。

本資料は、IPAに届出のあったコンピュータウイルス、不正アクセスおよび脆弱性に関する情報や、インターネット等で一般に報道された情報を基に、「情報セキュリティ早期警戒パートナーシップ(*1)」に参画する関係者のほか、情報セキュリティ分野における研究者、実務担当者など120名から構成される「10大脅威執筆者会(本資料のP.35参照)」でまとめたものです。2005年から毎年公開しており、今年で6回目となります。

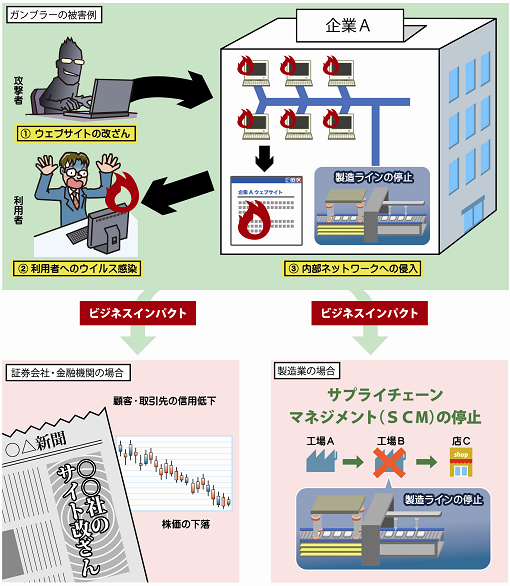

2009年には、「ガンブラー(Gumblar)」と呼ばれる手口(攻撃手法)をはじめとした、様々な情報ネットワーク関連の事件が発生しました。特に「ガンブラー」事件(図1)では、ウェブサイトの運営委託先からウェブサイトのユーザIDやパスワードが盗まれた事例もあり、自組織だけではなく業務委託先も含めた総合的なセキュリティ対策の必要性が浮き彫りになりました。このような取組が従来から必要であった事実を認識し、自組織のセキュリティ対策を進める必要があります。

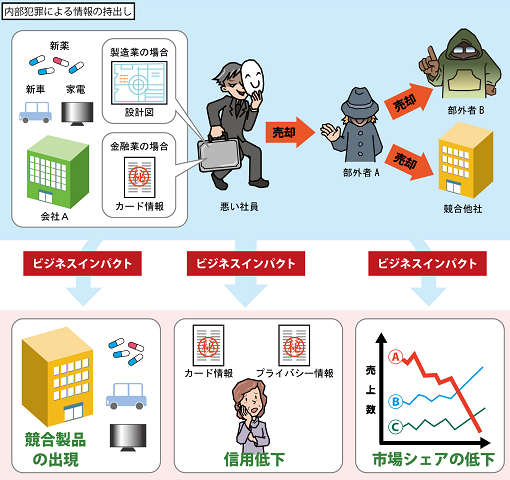

また、某大手企業で情報窃取が発生し、その被害額が約70億円に上ると試算した報道がある等、「内部犯罪」による事故も発生しました。内部犯罪による情報窃取という脅威は、外部からの攻撃による脅威に比べて、重要な情報を窃取される可能性が高まります(図2)。重要な情報に対しては、システム的なアクセス制御等に加え、物理的な入退室管理等も重要になります。

これらのセキュリティ対策を進める際には、脅威が自組織に及ぼすビジネスインパクトを分析(*2)し、適切な対策をしていく必要があります。また、セキュリティ対策は、事件・事故の発生の抑制や被害を最小限に抑え事業継続を実現する「事前対策」の観点と、事故が発生したとしても被害を最小限に抑え、早期復旧を実現する「事後対応」の二つの観点 から考える必要があります。

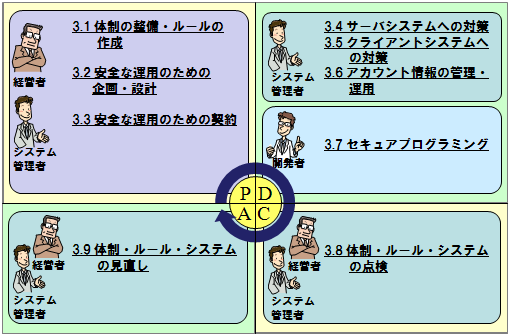

本資料の第1章では、2009年に実際にあった脅威を例に、組織にとってのビジネスインパクトを考察しています。第2章では、安全なインターネットの利用における脅威を、2009年に「印象が強かったもの」「社会的影響が大きいもの」などの観点からまとめた10大脅威について解説しています。第3章では、経営者・システム管理者・開発者の立場から、10大脅威に対する事前対策・事後対応を紹介しています(図3)。

本資料は、2010年上期発刊予定の「情報セキュリティ白書2010」の第2部とする予定です。近年の情報セキュリティを取り巻く状況の理解や、今後の対策の参考になることを期待します。次のPDF資料をダウンロードの上、参照下さい。

資料のダウンロード

|

(日本語版)(英語版)(参考情報) |

10大脅威 あぶり出される組織の弱点!

第1位 変化を続けるウェブサイト改ざんの手口

ウェブサイトを閲覧しただけで、利用者がウイルスに感染することがあります。このような脅威をもたらす攻撃に新しい手口が現れました。

第2位 アップデートしていないクライアントソフト

2009年も、ソフトウェアの脆弱性が攻撃に悪用されました。しかし、悪用された脆弱性の中には修正済みのものが多く、利用者側のアップデートが徹底されていれば、被害を減らせたはずです。

第3位 悪質なウイルスやボットの多目的化

ウイルスやボット(以降、ウイルス)は利用者にとって身近な脅威です。ウイルスには多様な目的があります。また、2009年にはウイルスの亜種が爆発的に増加しました。

第4位 対策をしていないサーバ製品の脆弱性

サーバ製品の脆弱性対策を行わずに運用しているウェブサイト等の存在が明らかになっています。

第5位 あわせて事後対応を!情報漏えい事件

情報漏えいには様々な原因がある。また、漏えいした情報の種類によって被害は異なります。

第6位 被害に気づけない標的型攻撃

メールの送付元を知人や取引先企業になりすまして、ウイルスを送付する手口があります。このようなソーシャル・エンジニアリングによって、ウイルスに感染させる攻撃を標的型攻撃といいます。

第7位 深刻なDDoS攻撃

DDoS(Distributed Denial of Service)攻撃は、DoS攻撃(サーバやルータなどの機能を麻痺状態にさせる)の一種です。2009年7月に米国・韓国が攻撃を受けたニュースが流れました。

第8位 正規のアカウントを悪用される脅威

コンピュータに対して自分であることを証明する情報(ユーザIDとパスワード等)がアカウントです。アカウントの不適切な運用によって、事件に発展する例が多発しています。

第9位 クラウド・コンピューティングのセキュリティ問題

クラウド・コンピューティング(クラウド)が普及するにつれ、クラウドにおけるセキュリティの問題も指摘されてきています。

第10位 インターネットインフラを支えるプロトコルの脆弱性

多くのコンピュータでインターネットに接続するための機能が備えられています。これらの機能に脆弱性が発見され、攻撃された場合、インターネットに大きな被害が生じる可能性があります。

図1. ガンブラーがもたらすビジネスインパクト

図2. 内部犯罪がもたらすビジネスインパクト

図3. 対策のPDCAサイクル

用語の解説

(*1)情報セキュリティ早期警戒パートナーシップ

経済産業省告示に基づき、2004年7月より開始したものです。ソフトウェア製品及びウェブアプリケーション(ウェブサイト)に関する脆弱性関連情報を円滑に流通し、対策の普及を図るため、公的ルールに基づく官民の連携体制の基本枠組みです。

(*2)ビジネスインパクト分析

起こり得るリスク・脅威を網羅的に洗い出し、それらリスクに対して、組織における重要な事業・業務(基幹事業・業務)・プロセス、それに関連するリソースを特定し、事業継続に及ぼす影響の分析を行います。

参考資料

- 情報セキュリティ白書2011 第2部

2011年版 10大脅威 進化する攻撃...その対策で十分ですか?

http://www.ipa.go.jp/security/vuln/10threats2011.html - 情報セキュリティ白書2009 第2部

10大脅威 攻撃手法の『多様化』が進む

http://www.ipa.go.jp/security/vuln/10threats2009.html - 情報セキュリティ白書2008 第2部

10大脅威 ますます進む『見えない化』

http://www.ipa.go.jp/security/vuln/20080527_10threats.html - 情報セキュリティ白書2007年版

- 10大脅威 「脅威の“見えない化”が加速する!」 -

http://www.ipa.go.jp/security/vuln/20070309_ISwhitepaper.html - 情報セキュリティ白書2006年版

- 10大脅威「加速する経済事件化」と今後の対策 -

http://www.ipa.go.jp/security/vuln/20060322_ISwhitepaper.html - コンピュータ・セキュリティ ~2004年の傾向と今後の対策~

http://www.ipa.go.jp/security/vuln/20050331_trend2004.html

本件に関するお問い合わせ先

IPA セキュリティ センター(IPA/ISEC) 大森/相馬

Tel:03-5978-7527 Fax:03-5978-7518

E-mail:

報道関係からのお問い合わせ先

IPA 戦略企画部 広報グループ 横山/大海

Tel:03-5978-7503 Fax:03-5978-7510

E-mail:

更新履歴

| 2010年6月30日 | 英語版を掲載 |

|---|---|

| 2010年3月31日 | 掲載 |