情報セキュリティ

「IoT開発におけるセキュリティ設計の手引き」を公開

公開日:2016年5月12日

最終更新日:2024年3月29日

独立行政法人情報処理推進機構

技術本部 セキュリティセンター

IPAセキュリティセンターでは、今後のIoTの普及に備え、IoT機器およびその使用環境で想定されるセキュリティ脅威と対策を整理した「IoT開発におけるセキュリティ設計の手引き」を公開しました。

概要

昨今、IoT(Internet of Things)が多くの注目を集めています。現在ではIoTと分類されるようになった組込み機器のセキュリティについて、IPAでは2006年から脅威と対策に関する調査を実施してきました。現在IoTと呼ばれる機器には、最初からIoTを想定し開発されたものの他に、元々は単体での動作を前提としていた機器に、ネットワーク接続機能が後付けされたものが多く存在すると考えられます。そのため、IoTの普及と利用者の安全な利用のためには、機器やサービスがネットワークでつながることで生じうる様々な脅威や、それらを原因とするリスクや被害を予め踏まえておく必要があります。

本手引きでは、以下を掲載しています。

脅威とリスクを整理し、課題を抽出

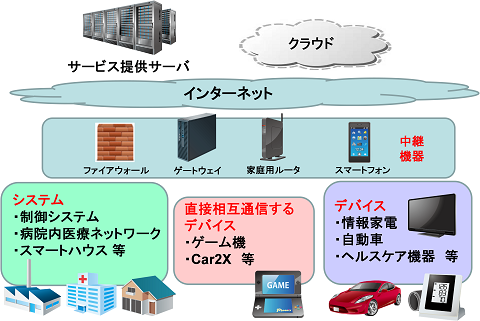

本手引きでは、IoTの構成要素を「サービス提供サーバ・クラウド」「中継機器」「システム」「デバイス」「直接相互通信するデバイス」の5つに分類して定義し、IoTの全体像をモデル化しました。その上で、各構成要素における課題の抽出・整理を行いました。

-

IoTの全体像

IoTにおけるセキュリティ設計を解説

抽出された課題を踏まえ、IoT機器やサービスのセキュリティ設計にあたって行うべき「脅威分析」「対策検討」「脆弱性への対応」について解説しています。「対策の検討」では、主なセキュリティ対策候補の一覧を掲載し、どの対策がどのような脅威に有効かを例示することで、対策検討時の参考になるようにしています。

具体的な脅威分析・対策検討の実施例を図解

これ迄に蓄積してきた知見を基に、「デジタルテレビ」「ヘルスケア機器とクラウドサービス」「スマートハウス」「コネクテッドカー」の4分野を例に、具体的な脅威分析と対策検討の実施例を図解しています。

図解では、脅威が想定される箇所と、認証や暗号化など有効な対策を明確化するとともに、業界のセキュリティガイドで述べられている要件との対応をマッピングしています。このような図解が、網羅的にセキュリティ要件を整理することが困難な組織や、今後IoTビジネスを模索する組織にとって、安全な機器・サービスの検討の材料になると考えています。

セキュリティの根幹を支える暗号技術の実装チェックリストを提供

暗号技術は、IoT機器やサービスのセキュリティを実現する上で根幹を為すものです。本手引きでは、暗号技術が適切に実装されているか、安全性を客観的に確認するためのチェックリストを付録として添付しました。開発者はこれを参照して暗号技術の利用・運用方針を明確化し、その安全性を評価することが容易になります。

目次

- 公開にあたって

- 1. はじめに

- 1.1 IoTのセキュリティの現状と課題

- 1.2 本書のねらい

- 2. 本書におけるIoTの定義

- 2.1 サービス提供サーバ・クラウド

- 2.2 中継機器

- 2.3 システム

- 2.4 デバイス

- 2.5 直接相互通信するデバイス

- 3. IoTのセキュリティ設計

- 3.1 脅威分析

- 3.2 セキュリティ対策の検討

- 3.3 脆弱性への対応

3.3.1 開発段階での対応

3.3.2 運用段階での対応

3.3.3 IPAが提供するコンテンツの活用

- 4. IoT関連のセキュリティガイド

- 4.1 OWASP Internet of Things Project

- 4.2 OTA IoT Trust Framework

- 4.3 GSMA IoT Security Guidelines & Assessment

- 5. IoTシステムにおける脅威分析と対策検討の実施例

- 5.1 デジタルテレビ

- 5.2 ヘルスケア機器とクラウドサービス

- 5.3 スマートハウス

- 5.4 コネクテッドカー

- 6. IoTセキュリティの根幹を支える暗号技術

- 参考文献

- 付録A. OWASP Internet of Things Projectの成果概要

- 付録B. OTA IoT Frameworkの概要

- 付録C. IoTにおける暗号技術利用チェックリスト

- 付録D.「つながる世界の開発指針」と本書の対応

「つながる世界の開発指針」と対応

本書は、2016年3月24日にIPAソフトウェア高信頼化センターが公開した IoT製品を安全に開発するための17の指針 に対し、具体的なセキュリティ設計と実装を実現するための手引きとの位置付けです。本書の公開に合わせ、17の指針との対応表も公開しています。

開発指針と本手引きの活用がIoT機器・サービスのセキュアな実装と運用の一助となり、今後の安全なIoTの普及に役立つことを期待します。

資料のダウンロード

IoT開発におけるセキュリティ設計の手引き 表紙

お問い合わせ先

本件に関するお問い合わせ先

IPA セキュリティセンター

-

E-mail

更新履歴

-

2016年6月6日

CRYPTREC暗号リストの更新(2016年5月16日)に伴う同リストへの参照更新、その他の誤字修

-

2016年8月1日

OTA IoT Trust Frameworkの更新(2016年7月12日)の反映、その他の誤字修正

-

2016年12月28日

IoT構成要素の定義修正、セキュリティ設計手順の記載箇所移動、脅威分析と対策検討の実施例における主要脅威・対策の記述修正、The OWASP Internet of Things Projectのプロジェクト構成変更(2016年8月10日)の反映、OTA IoT Trust Frameworkの更新(2016年9月21日)の反映、その他の誤字修正

(2017年1月30日公開) -

2017年12月15日

国内外のIoT関連のセキュリティガイドライン等の表追加、OWASP Internet of Things Projectの更新(2017年8月19日)、OTA IoT Trust Frameworkの更新(2017 年10 月14 日)、GSMA Security Guidelinesの更新(2017年10月31日)の反映、その他の誤字修正等

-

2018年4月2日

IPAが提供する脆弱性対策コンテンツの更新、国内外で公開されたIoT関連のセキュリティガイドライン等の表の更新、暗号技術利用チェックリストの更新、コラムの修正

-

2019年4月16日

脅威分析例における攻撃ツリーの追加、国内外で公開されたIoT関連のセキュリティガイドライン等の表の更新、OWASP Internet of Things Projectのプロジェクト構成変更(2019年3月時点)の反映と2018 OWASP IoT Top 10の追加、OTA IoT Trust Framework日本語版公開の追記、脅威の動向の追記、参考文献の追加と更新、コラムの移動と追加

-

2021年3月31日

国内外で公開されたIoT 関連のセキュリティガイドライン等の表の更新

-

2022年3月30日

4. IoT関連のセキュリティガイド、参考文献、付録A. OWASP Internet of Things Projectの成果概要、付録C. IoTにおける暗号技術利用チェックリストを最新の情報に更新

-

2023年3月29日

IoT関連のセキュリティガイドライン等の表の更新、参考文献のリンク確認・修正

-

2024年3月29日

IoT関連のセキュリティガイドライン等の表の更新、参考文献のリンク確認・修正