情報セキュリティ

Apache Struts2 の脆弱性対策情報一覧

最終更新日:2026年1月13日

独立行政法人情報処理推進機構

セキュリティセンター

-

注釈:追記すべき情報がある場合には、その都度本ページを更新する予定です。

1. 概要

本ページは、「Apache Struts(脚注1)」の脆弱性対策情報をまとめたものです。

「Apache Struts」はウェブアプリケーションを開発するためのソフトウェアフレームワークで、Apache Software Foundation(以降、ASF)から提供されています。日本国内ではウェブサイト構築に大変多く利用されており、その結果、「Apache Struts」で構築されたウェブサイトは相当数存在すると考えられます。

ウェブサイトはインターネット上に一旦公開すると24時間365日いつでもどこからでもアクセスが可能です。

そのため、ウェブサイトに脆弱性が存在した場合、それを放置すると、情報漏えい等の被害を受けるおそれもあります。こうした事態を避けるため、ASFより「Apache Struts」の修正パッチが公開された際には、速やかに修正パッチを適用する必要があります。

なお、本ページの対象とするのは「Apache Struts 2」 です。「Apache Struts 1」は既に2013年4月5日を以ってサポートを終了しているため対象としておりません。

2. 対象者

ウェブサイトを構築するシステム構築事業者(以降、SIer)の活用を想定しています。構築した、あるいは運用保守中のシステムで「Apache Struts」を使用している場合は、該当の脆弱性対策情報の有無を下記の一覧から確認し、必要に応じてアップデートするなどの対処を行ってください。

3. 対策:アップデート

3.1 「Apache Struts」本体

「Apache Struts」の脆弱性は、基本的に修正パッチを適用しアップデートしないと解消しません。システムが問題なく動作することを事前にテストなど確認した上で、アップデートを実施してください。

- 最新のリリース情報

- 最新のダウンロードバージョン

3.2 「Apache Struts」のライブラリ

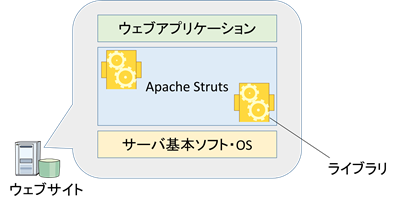

「Apache Struts」には、複数の部品のようなソフトウェア製品(ライブラリ)が組み込まれています。このようなソフトウェア製品においても脆弱性は存在し、「Apache Struts」で構築されたウェブサイトにもその影響が及ぶおそれがあります(脚注2)。

そのため、どのようなライブラリを使用しているのか、把握、管理のためリストの作成が重要です。

なお、使用しているライブラリの脆弱性対策情報の有無はJVN iPedia(脚注3)等で確認することができます。

-

図 Apache Strutsがライブラリを使用するイメージ

4. 脆弱性対策情報一覧

下記の脆弱性対策情報一覧は、「Apache Struts 2」が対象で、ASFが公開する情報(脚注4)を元に作成しています。

表中の「影響を受けるバージョン」のStrutsを使用している場合は、速やかにアップデートを実施してください。なお、「脆弱性悪用」は国内で悪用が確認されたと報道されたものをマークしています。必ずしも全ての攻撃が網羅されているわけではありませんし、国内での報道がなくても海外で攻撃されている場合もあります。

「Apache Struts」の脆弱性対策情報一覧

S2-001

S2-002

S2-003

S2-004

S2-005

S2-006

S2-007

S2-008

S2-009

S2-010

S2-011

S2-012

S2-013

S2-014

S2-015

S2-016

S2-017

S2-018

S2-019

S2-020

S2-021

- 脆弱性対策情報

- 影響を受けるバージョン

-

2.0.0 - 2.3.16.3

- 攻撃コード、POC

-

有

S2-022

S2-023

S2-024

S2-025

S2-026

S2-027

S2-028

S2-029

S2-030

S2-031

S2-032

- 脆弱性対策情報

- 影響を受けるバージョン

-

2.3.20 - 2.3.28 (2.3.20.3 および 2.3.24.3 を除く)

- 攻撃コード、POC

-

有

- 脆弱性悪用

S2-033

S2-034

S2-035

S2-036

S2-037

S2-038

S2-039

S2-040

S2-041

S2-042

S2-043

S2-044

S2-045

S2-046

- 影響を受けるバージョン

-

2.3.5 - 2.3.31

2.5 - 2.5.10

- 攻撃コード、POC

-

—

- 脆弱性悪用

-

—

S2-047

S2-048

S2-049

S2-050

S2-051

S2-052

S2-053

S2-054

S2-055

S2-056

S2-057

- 脆弱性対策情報

- 影響を受けるバージョン

-

2.3 - 2.3.34

2.5 - 2.5.16

サポートされていないバージョンも影響を受けるおそれがあります。

- 攻撃コード、POC

-

有

- 脆弱性悪用

-

—

S2-058

S2-059

S2-060

S2-061

S2-062

S2-063

S2-064

S2-065

S2-066

S2-067

- 脆弱性対策情報

- 影響を受けるバージョン

-

2.0.0 - 2.3.37(EOL)

2.5.0 - 2.5.33

6.0.0 - 6.3.0.2

- 攻撃コード、POC

-

—

- 脆弱性悪用

-

—

S2-068

- 脆弱性対策情報

- 影響を受けるバージョン

-

2.0.0 - 2.3.37(EOL)

2.5.0 - 2.5.33(EOL)

6.0.0 - 6.7.0

7.0.0 - 7.0.3

- 攻撃コード、POC

-

—

- 脆弱性悪用

-

—

S2-069

- 脆弱性対策情報

-

サービス運用妨害 (DoS) の脆弱性

- 影響を受けるバージョン

-

2.0.0 - 2.3.37(EOL)

2.5.0 - 2.5.33(EOL)

6.0.0 - 6.1.0

- 攻撃コード、POC

-

—

- 脆弱性悪用

-

—

脚注

-

脚注1

-

脚注2

-

脚注3

-

脚注4

お問い合わせ先

IPA セキュリティセンター

-

E-mail

更新履歴

-

2026年1月13日

「4. 脆弱性対策情報一覧」の脆弱性対策情報一覧に追加(S2-069)

-

2025年12月2日

「4. 脆弱性対策情報一覧」の脆弱性対策情報一覧に追加(S2-068)

-

2024年12月13日

「4. 脆弱性対策情報一覧」の脆弱性対策情報一覧に追加(S2-067)

-

2024年8月16日

「3. 対策:アップデート」の最新バージョン情報を最新のダウンロードバージョンに更新

-

2024年4月22日

「3. 対策:アップデート」の最新バージョン情報を更新

-

2023年12月8日

「4. 脆弱性対策情報一覧」の脆弱性対策情報一覧に追加(S2-066)

「3. 対策:アップデート」の最新バージョン情報を更新 -

2023年9月14日

「4. 脆弱性対策情報一覧」の脆弱性対策情報一覧に追加(S2-065)

「3. 対策:アップデート」の最新バージョン情報を更新 -

2023年8月31日

「4. 脆弱性対策情報一覧」の脆弱性対策情報一覧に追加(S2-063)

「4. 脆弱性対策情報一覧」の脆弱性対策情報一覧に追加(S2-064)

「3. 対策:アップデート」の最新バージョン情報を更新 -

2022年4月13日

「4. 脆弱性対策情報一覧」の脆弱性対策情報一覧に追加(S2-062)

-

2020年12月9日

「4. 脆弱性対策情報一覧」の脆弱性対策情報一覧に追加(S2-061)