- 第1章 情報セキュリティを取り巻く環境の変化

近年の情報系システムを取り巻く環境の変化と脅威の変遷について、「攻撃手法」「システム環境」「攻撃者と防御側の構図」「攻撃を受けた際のインパクト」の4点に焦点を当て解説しています。 - 第2章 2012年版10大脅威

情報セキュリティ分野の研究者や実務担当者123名で構成する「10大脅威執筆者会」の構成メンバーによる投票で選定した、2011年に社会的影響が大きかった10項目の脅威について、脅威の概要と影響・対策について解説しています。 - 第3章 今後対策が重要となる脅威

現時点では目立った被害は出ていないものの、今後顕在化しそうな脅威について、概要と傾向を解説しています。

English

アーカイブ

「2012年版 10大脅威 変化・増大する脅威!」

最終更新日:2012年7月10日

独立行政法人情報処理推進機構

技術本部 セキュリティセンター

「2012年版 10大脅威 変化・増大する脅威!」を公開

本資料は、ITを利用する一般ユーザーへの啓発を目的に、2011年に発生したセキュリティ事故・事件の事例を交えて、近年の情報セキュリティを取り巻く脅威について解説しています。資料は、下記の3章構成となっています。

資料のダウンロード

2012年版 10大脅威(第2章)の概要

以下の図では、2012年版の10大脅威において、昨年から継続した脅威と、新たに被害として顕在化した脅威を分類しています。新しい脅威に注目が集まりがちですが、数年前から依然として継続している脅威もあり、脅威と認識されながらも被害を抑えられていない実情が表れています。各組織においては、継続した脅威への対策を見直すとともに、新たな脅威に応じた対策についても検討することが必要です。

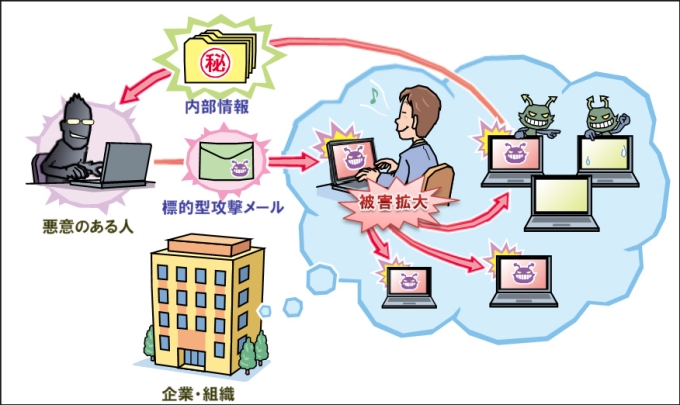

第1位 機密情報が盗まれる!?新しいタイプの攻撃

2011年は、国内大手の重機メーカーや衆議院・参議院をターゲットとして、巧みに内部の機密情報を窃取する標的型の攻撃が行われました。この攻撃は、攻撃の事実や被害に気付きにくいことや、ネットワーク内部に侵入したウイルスが外部の攻撃者と通信を行いながら、攻撃を加えるなどの特徴があります。

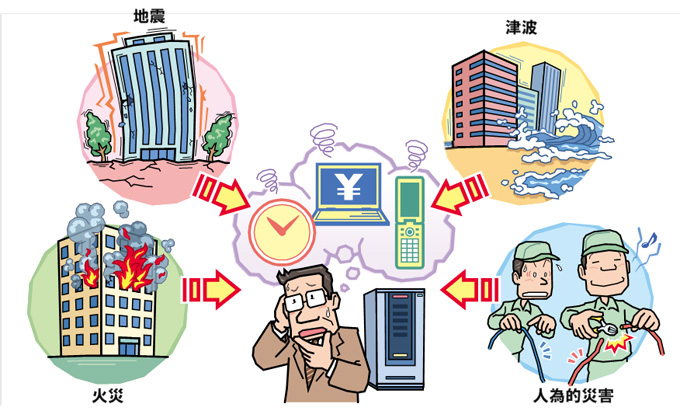

第2位 予測不能の災害発生!引き起こされた業務停止

2011年に発生した東日本大震災は、我々の生活に多大な影響を与えました。自然災害や人為的災害などはいつ起きるかわかりません。従業員や企業資産の被害や影響を低減させるために、行動計画をあらかじめ策定し、緊急事態に備える必要性を再認識させられました。

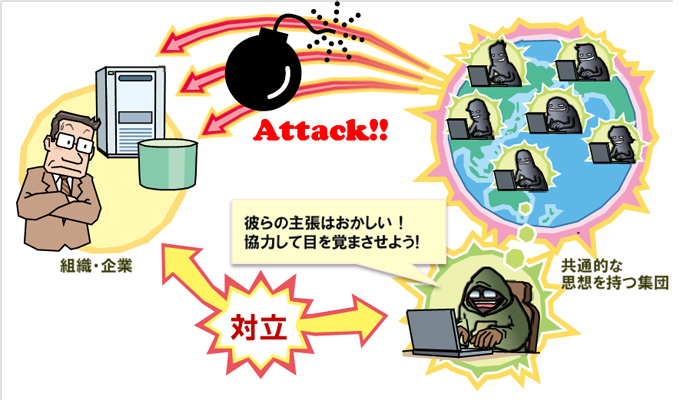

第3位 特定できぬ、共通思想集団による攻撃

2010年までのサイバー攻撃は、金銭窃取を目的とした組織的な攻撃が主でしたが、2011年は自らの主張を認めさせようとする共通的な思想を持つ集団による攻撃が活発化しました。例えば、政府系組織や企業を狙い、明確な目的を持って機密情報の暴露やサービス妨害攻撃が行われました。

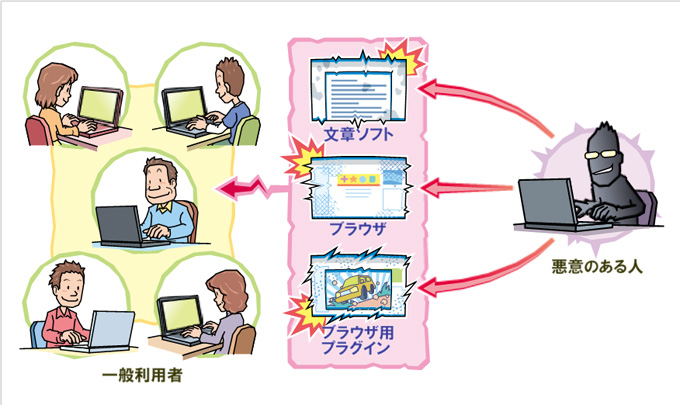

第4位 今もどこかで…更新忘れのクライアントソフトを狙った攻撃

近年では、一般利用者が利用するクライアントソフトの脆弱(ぜいじゃく)性を狙った攻撃が後を絶ちません。攻撃により、クライアントソフトの脆弱性を悪用されPCがウイルスに感染したり、PCやシステム内の情報を窃取されたりする可能性があります。

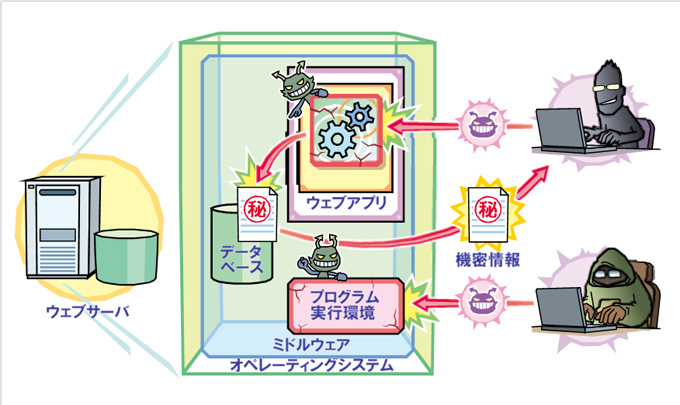

第5位 止まらない!ウェブサイトを狙った攻撃

ウェブサイト上のサービスに対する妨害行為や、重要情報の窃取を意図した悪質な行為は後を絶ちません。未だに、ウェブサイトの脆弱性を悪用する攻撃によって情報漏えいや閲覧者のウイルス感染、サービス運用妨害などが発生しています。

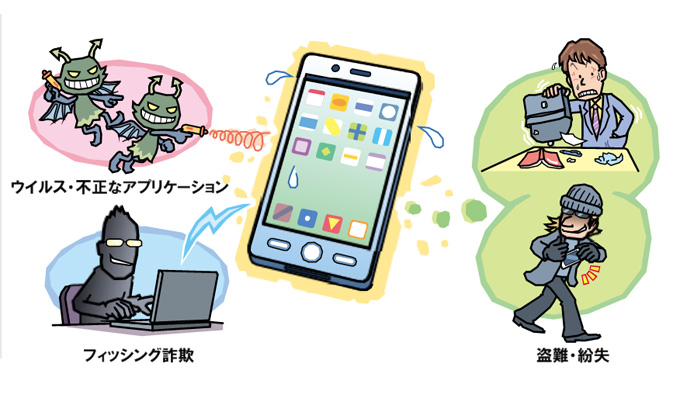

第6位 続々発覚、スマートフォンやタブレットを狙った攻撃

スマートデバイス(スマートフォンやタブレット)は、高機能かつ携帯性に優れた通信端末であり、利用者に関する情報が集約されやすい等の特徴があります。スマートデバイスの利用者は年々増加しており、それを狙った攻撃も増加しています。

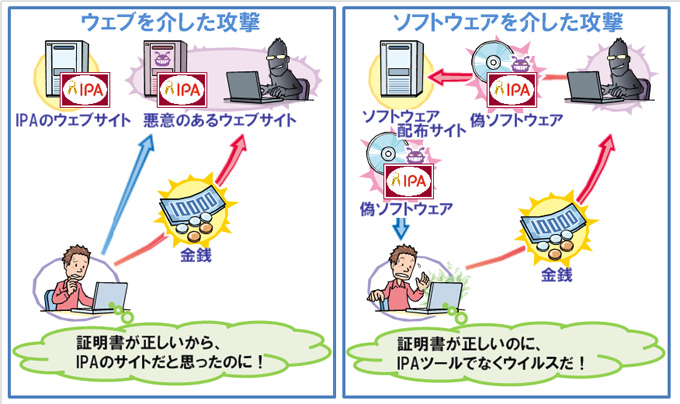

第7位 大丈夫!?電子証明書に思わぬ落し穴

電子証明書は、ウェブサイトやソフトウェア等の信憑(しんぴょう)性を確認するために利用されます。2011年は、悪意のある者により認証局や政府機関が攻撃を受け、不正に証明書が発行されたり、窃取されたりする事件が発生しました。その結果、攻撃された認証局や政府機関が発行した証明書を利用したソフトウェアやウェブサイトの信憑性を確認できなくなりました。

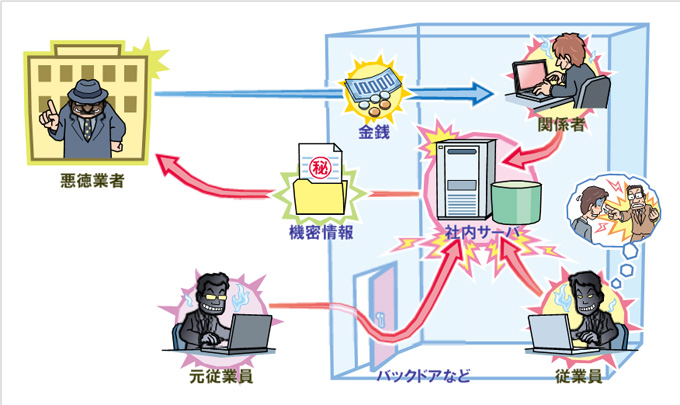

第8位 身近に潜む魔の手・・・あなたの職場は大丈夫?

従業員や元従業員が故意に企業のシステムを改ざんする、情報を漏えいさせるなど、関係者による内部犯行が後を絶ちません。内部犯行は、内部の事情を知っている人間が悪意を持って故意に行うため、影響範囲や被害が大きくなる傾向があります。

従業員や元従業員が故意に企業のシステムを改ざんする、情報を漏えいさせるなど、関係者による内部犯行が後を絶ちません。内部犯行は、内部の事情を知っている人間が悪意を持って故意に行うため、影響範囲や被害が大きくなる傾向があります。

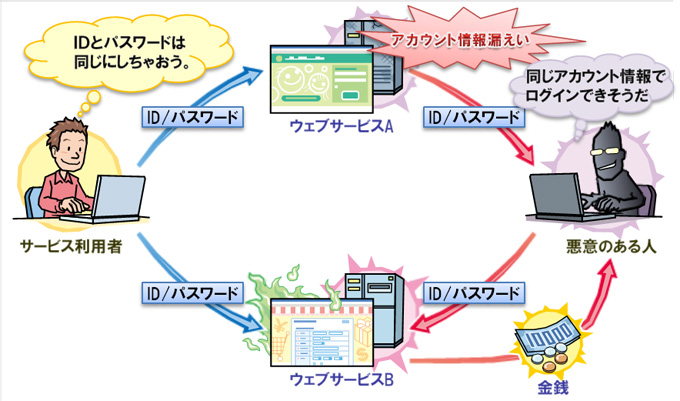

第9位 危ない!アカウントの使いまわしが被害を拡大!

複数のウェブサービス等で"アカウント情報の使い回し"を行っている場合、そのうちの一か所でもアカウント情報が漏えいすると、すべてのウェブサービスで連鎖的になりすましの被害が発生する可能性があります。2011年は、使い回しをしているアカウント情報を悪用されたと考えられる事件が複数報道されていました。

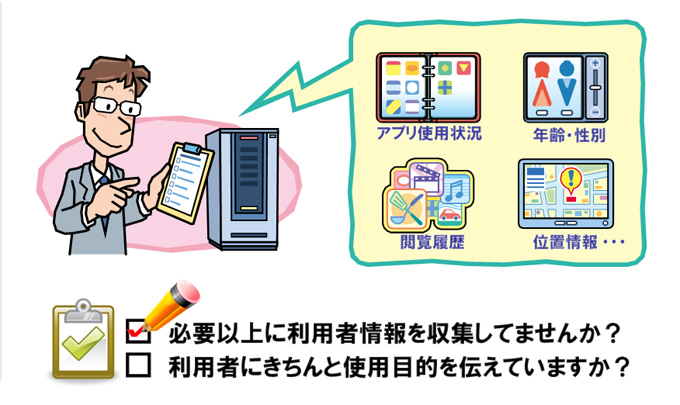

第10位 利用者情報の不適切な取扱いによる信用失墜

利用者の年齢や性別といった属性、現在位置、コンテンツの閲覧履歴などの情報を扱うことにより、利用者に合わせたサービスを提供することが可能になります。しかし、このような利用者との結びつきが強い情報は、扱い方によっては、利用者のプライバシーを侵害することになりかねないものです。

参考資料

- 情報セキュリティ白書2011 第2部

10大脅威 進化する攻撃...その対策で十分ですか? - 情報セキュリティ白書2010 第2部

10大脅威 あぶり出される組織の弱点! - 情報セキュリティ白書2009 第2部

10大脅威 攻撃手法の『多様化』が進む - 情報セキュリティ白書2008 第2部

10大脅威 ますます進む『見えない化』 - 情報セキュリティ白書2007年版

- 10大脅威 「脅威の“見えない化”が加速する!」 - - 情報セキュリティ白書2006年版

- 10大脅威「加速する経済事件化」と今後の対策 - - コンピュータ・セキュリティ ~2004年の傾向と今後の対策~

本件に関するお問い合わせ先

IPA 技術本部 セキュリティ センター(IPA/ISEC) 大森/甲斐根/谷口/棚町

Tel:03-5978-7527 Fax:03-5978-7518

E-mail:

Tel:03-5978-7527 Fax:03-5978-7518

E-mail:

報道関係からのお問い合わせ先

IPA 戦略企画部 広報グループ 横山/大海

Tel:03-5978-7503 Fax:03-5978-7510

E-mail:

Tel:03-5978-7503 Fax:03-5978-7510

E-mail:

更新履歴

- 2012年7月10日 10大脅威及びスライド資料の誤字脱字等の修正

- 2012年4月20日 スライド資料の公開

- 2012年3月22日 掲載